Офисный кейлоггер для защиты бизнеса: как предотвратить утечки данных без нарушения закона

Согласно исследованиям Verizon, в 60% случаев утечки корпоративных данных происходят из-за человеческого фактора, при этом 35% инцидентов информационной безопасности возникают по вине сотрудников пострадавших компаний. Работники копируют клиентскую базу в мессенджер, отправляют реквизиты контрагента на личную почту или передают доступы конкурентам, в итоге предприятие теряет не только деньги, но и репутацию.

Чтобы защитить коммерческую тайну, некоторые компании рассматривают внедрение систем учета активности и кейлоггеров для перехвата данных. В статье разберемся, как использовать такие технологии легально и с пользой для бизнеса.

Основные термины и рамки

*В этом блоке собраны ключевые понятия, используемые в статье

- Кейлоггер — программное приложение или физическое устройство, предназначенное для регистрации и сохранения последовательности нажатий клавиш на клавиатуре компьютера или другого цифрового устройства.

- Система мониторинга — программный комплекс, который отслеживает активность пользователей за ПК.

- Коммерческая тайна — конфиденциальная информация, которая имеет действительную или потенциальную коммерческую ценность.

- Персональные данные (ПДн) — любая информация, относящаяся к прямо или косвенно определенному физическому лицу.

- Локальный нормативный акт (ЛНА) — внутренний документ организации, который устанавливает правила трудовых отношений, права и обязанности сторон.

- Инцидент информационной безопасности — событие, которое нарушает конфиденциальность, целостность или доступность информации.

- Паттерн поведения — типичная последовательность действий пользователя, которая может указывать на нарушение.

Краткая суть

Самое важное, что нужно знать из статьи

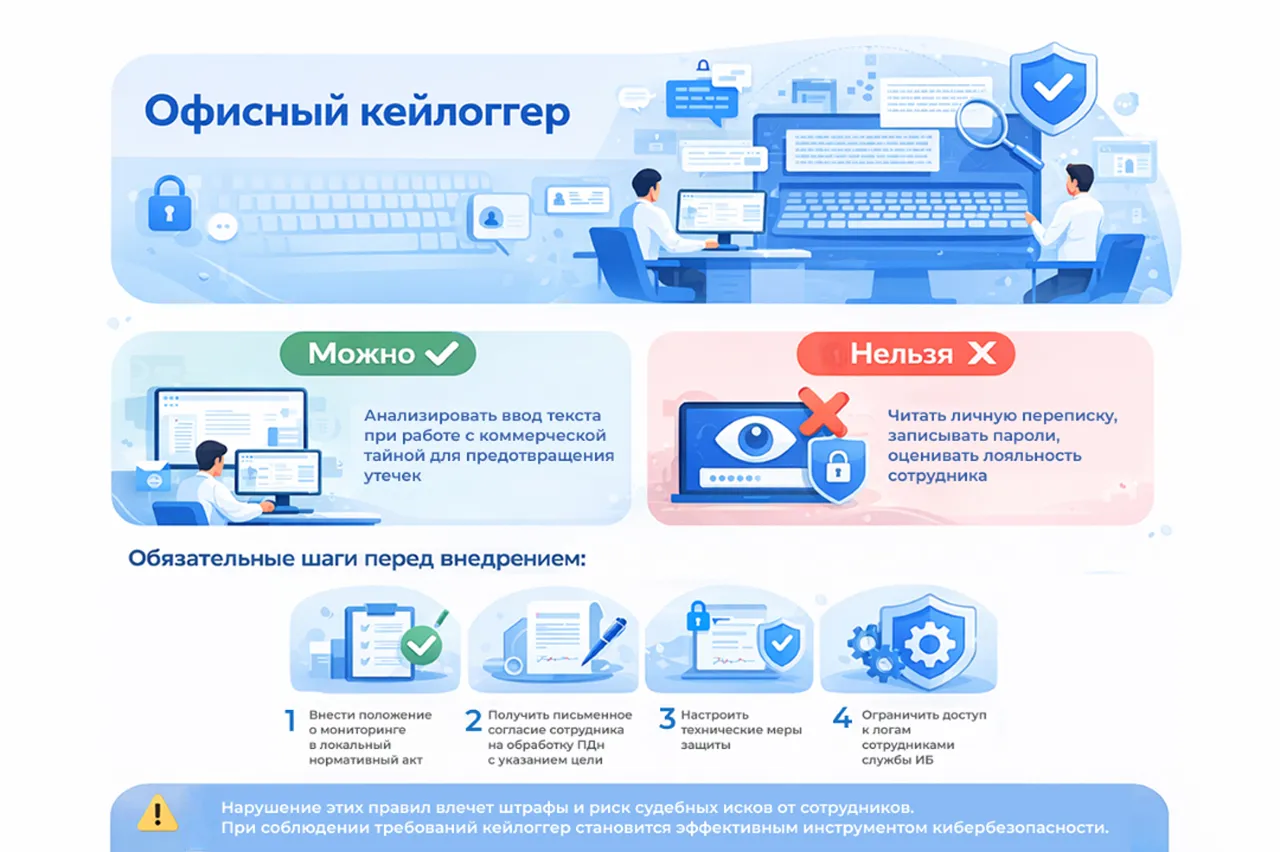

Офисный кейлоггер — это не шпионская программа, а инструмент мониторинга для защиты конфиденциальных данных компании от утечек. Он фиксирует текстовый ввод в различных приложениях и помогает выявлять рисковые паттерны: массовое копирование клиентских баз с последующим переходом в мессенджеры, ввод подозрительных ключевых фраз, поиск способов обхода защиты и т. п.

Ключевые правила легального использования кейлоггера:

- Можно: анализировать ввод текста при работе с коммерческой тайной для предотвращения утечек.

- Нельзя: читать личную переписку, записывать пароли, оценивать лояльность сотрудника.

Обязательные шаги перед внедрением:

- Внести положение о мониторинге в локальный нормативный акт.

- Получить письменное согласие сотрудника на обработку ПДн с указанием цели.

- Настроить технические меры защиты.

- Ограничить доступ к логам сотрудниками службы ИБ.

Нарушение этих правил влечет штрафы и риск судебных исков от сотрудников. При соблюдении требований кейлоггер становится эффективным инструментом кибербезопасности.

Что такое кейлоггер и как он применяется в офисной среде

В кибербезопасности кейлоггеры делятся на два принципиально разных типа:

- Вредоносные кейлоггеры. Устанавливаются злоумышленниками для кражи паролей, платежных данных и личной информации. Такие программы являются инструментом киберпреступлений.

- Легальные кейлоггеры. Чаще реализованы в формате функционального модуля в составе систем мониторинга, применяется исключительно для защиты конфиденциальной информации компании.

В отличие от нелегального шпионского ПО, которое используют для кражи данных, офисные кейлоггеры:

- Фиксируют факт копирования большого объема данных (например, 500 строк из клиентской базы).

- Отслеживают последовательность действий: «копирование → переход в мессенджер → вставка».

- Анализируют частоту ввода ключевых слов, связанных с утечками («отправить конкуренту», «скопировать базу»).

- Технически позволяют исключить запись содержимого полей паролей, платежных форм и личной переписки.

Что категорически нельзя делать с кейлоггером:

- читать личные переписки сотрудников в мессенджерах и соцсетях;

- записывать пароли от личных аккаунтов и банковских приложений;

- использовать данные для оценки «лояльности» или личных качеств сотрудника;

- передавать логи третьим лицам без решения суда;

- хранить данные дольше установленного срока.

Легальный кейлоггер — не инструмент тотального контроля, а компонент системы информационной безопасности, направленный на защиту конфиденциальной информации.

Цели использования кейлоггера

- Предотвращение утечки коммерческой тайны

Сервис анализирует последовательность действий сотрудника и выявляет подозрительные паттерны, которые указывают на попытку несанкционированной передачи данных. К ним относятся:- Массовое копирование. Выделение и копирование данных из защищенных источников (CRM-система, база клиентов, прайс-листы с наценками);

- Цепочка «копирование → внешний ресурс». Переход в мессенджер, почтовый клиент или облачное хранилище сразу после копирования конфиденциальной информации;

- Экспорт в запрещенные форматы. Сохранение клиентских данных в .xlsx или .csv с последующей загрузкой на внешний ресурс.

- Расследование инцидентов ИБ

Когда происходит инцидент — мошеннический платеж, утечка клиентской базы или несанкционированный доступ к закрытым документам — лог пользовательских действий становится ключевым доказательством для внутреннего расследования. Система позволяет восстановить полную хронологию событий:- Идентификация ответственного. Точное определение, какой сотрудник вводил реквизиты получателя при подозрительном платеже или копировал данные перед утечкой.

- Источник утечки. Анализ цепочки: данные были скопированы из внутренней CRM или получены из внешнего источника, например, из письма от «поставщика» с фишинговой ссылкой.

- Временные метки. Фиксация времени каждого действия с точностью до секунды, что помогает установить мотив, например, копирование базы за день до увольнения.

- Контекст действий. Выявление сопутствующих факторов: работа в нерабочее время, использование личных учетных записей на корпоративном устройстве, отключение антивируса перед операцией.

- Обнаружение целенаправленного вредительства

Некоторые сотрудники намеренно наносят ущерб компании: передают информацию конкурентам, саботируют проекты или готовятся к созданию конкурирующего бизнеса. Кейлоггер помогает выявить такие действия на ранней стадии через анализ лингвистических и поведенческих индикаторов:- Ключевые слова в контексте утечки. Ввод фраз из разряда «отправить конкуренту», «скопировать базу перед уходом», «забрать клиентов» в сочетании с действиями по экспорту данных.

- Поисковые запросы. Поиск в браузере: «как скопировать базу клиентов незаметно», «работа в [название конкурента]», «создать свой бизнес в сфере…».

- Подготовка к уходу. Систематическое копирование документов, договоров, контактных данных за 2–4 недели до подачи заявления об увольнении.

- Работа с закрытыми ресурсами. Доступ к разделам системы, не входящим в должностные обязанности. Например, финансовый отдел получает доступ к базе продаж.

Условия легального использования средств контроля

Согласно действующему законодательству Российской Федерации, внедрение систем учета активности на рабочих устройствах возможно только при строгом соблюдении требований Трудового кодекса, ФЗ №152-ФЗ «О персональных данных» и рекомендаций Роскомнадзора. Ниже — пошаговая инструкция с актуальными нормами на 2026 год.

Уведомление и документальное оформление

Ст. 8 и ст. 189 ТК РФ обязывают работодателя утвердить локальный нормативный акт (ЛНА) о правилах использования корпоративных устройств. В нем должны быть прописаны:

- цели мониторинга;

- перечень собираемых данных;

- порядок доступа к данным;

- срок хранения данных.

Ст. 22 ТК РФ требует ознакомить сотрудника с ЛНА под роспись до установки ПО.

Получение согласия на обработку персональных данных

Ст. 9 ФЗ №152-ФЗ устанавливает, что согласие должно быть:

- Специфичным — четко указана цель («защита от утечек», а не «общий контроль»).

- Осознанным — сотрудник понимает, какие именно данные собираются.

- Добровольным — отказ от согласия не может быть основанием для отказа в приеме на работу или увольнения.

Ст. 22.1 обязывает назначить ответственного за организацию обработки ПДн. Обычно — ИТ-директор или специалист по ИБ.

Технические меры защиты приватности

Помимо документального оформления, законодательство РФ требует реализации технических и организационных мер защиты, которые минимизируют сбор избыточных персональных данных и предотвращают несанкционированный доступ к ним:

- Маскировка полей паролей. Автоматическое исключение из записи полей ввода с типом password.

- Блокировка записи в личных приложениях. Отключение мониторинга в мессенджерах, почтовых клиентах и иных персональных учетных записях.

- Шифрование логов. Хранение данных в зашифрованном виде с доступом по двухфакторной аутентификации.

- Аудит доступа. Ведение журнала всех запросов к логам с указанием лица и цели запроса.

Сроки хранения и удаление данных

Ст. 22 ФЗ №152-ФЗ устанавливает: персональные данные должны храниться не дольше, чем это необходимо для целей обработки.

- Для профилактического мониторинга — не более 6 месяцев.

- Для расследования инцидента ИБ — до завершения расследования, но не более 1 года.

- После увольнения сотрудника — данные удаляются в течение 30 дней, если нет судебного спора.

Установка фиксированного срока без привязки к цели обработки — нарушение закона.

Ответственность за нарушения

Несоблюдение требований при внедрении кейлоггеров и систем мониторинга влечет административную, а в отдельных случаях — уголовную ответственность. Ниже — актуальные санкции за типовые нарушения.

- Непринятие мер по защите ПДн — 100–300 тыс. руб.

- Обработка ПДн в целях, не соответствующих целям сбора — 150–300 тыс. руб.

- Обработка ПДн без уведомления и получения согласия сотрудника — 300–700 тыс. руб.

- Незаконная передача ПДн третьим лицам — 3–5 млн руб.

- Разглашение сведений о частной жизни сотрудника — 100–300 тыс. руб. или лишение свободы до 2 лет.

Как внедрить кейлоггер в компании

Легальное внедрение системы с функциями анализа пользовательского ввода требует не только технической настройки, но и оформления юридической базы. Пропуск любого из этапов превращает защитный инструмент в источник юридических рисков.

Шаг 1. Внесите положение о мониторинге в ЛНА

Начните с актуализации внутренних документов компании. Дополните «Положение о коммерческой тайне», «Правила внутреннего трудового распорядка» или «Политику информационной безопасности» пунктом о мониторинге активности на корпоративных устройствах.

Формулировка должна быть конкретной и соответствовать принципу целевого использования персональных данных:

«Работодатель вправе осуществлять мониторинг активности на корпоративных устройствах для предотвращения утечки конфиденциальной информации. Мониторинг включает анализ паттернов ввода при работе с защищенными источниками данных (базы клиентов, финансовые системы, договоры). Содержимое личной переписки, паролей и платежных реквизитов технически исключается из анализа».

Избегайте расплывчатых формулировок вроде «для контроля дисциплины» — они не соответствуют требованиям ст. 5 ФЗ №152-ФЗ и могут быть оспорены при проверке. Утвердите обновленный документ приказом руководителя и ознакомьте всех сотрудников под подпись.

Шаг 2. Получите письменное согласие на обработку ПДн

После обновления локальных актов подготовьте для каждого сотрудника два документа: дополнительное соглашение к трудовому договору и отдельное согласие на обработку персональных данных по форме ФЗ №152-ФЗ.

В дополнительном соглашении укажите:

«Стороны согласовали, что Работодатель вправе использовать средства анализа пользовательского ввода на корпоративном устройстве исключительно в целях предотвращения несанкционированной передачи коммерческой тайны. Запись содержимого полей паролей, личных сообщений в мессенджерах и платежных реквизитов технически исключена».

В согласии на обработку ПДн добавьте конкретику по срокам и праву отзыва:

«Я, [ФИО], даю согласие ООО «[Название]» на обработку моих персональных данных, включая запись последовательности нажатий клавиш на корпоративном устройстве, в целях предотвращения утечки коммерческой тайны. Срок действия согласия — до отзыва или прекращения трудовых отношений. Ознакомлен(а) с правом отозвать согласие в любой момент путем письменного заявления».

Шаг 3. Настройте техническую маскировку конфиденциальных данных

Перед запуском системы выполните обязательные технические настройки для защиты приватности сотрудников. Активируйте в ПО функцию автоматической маскировки полей паролей — запись должна приостанавливаться при фокусе курсора на элементах <input type="password">.

Настройте исключение содержимого мессенджеров из анализа: система может фиксировать факт перехода в Telegram или WhatsApp, но не текст сообщений. Если ПО делает автоматические скриншоты, включите размытие полей ввода платежных реквизитов и паролей. Также установите ограничение по времени — запись должна автоматически отключаться после окончания установленного рабочего дня, чтобы избежать сбора данных в нерабочее время.

Перед массовым внедрением проведите тест: введите контрольный пароль «Test123!» в любое приложение и убедитесь, что он отсутствует в логах. Только после подтверждения корректной работы маскировки переходите к следующему шагу.

Шаг 4. Ограничьте доступ к логам и настройте аудит обращений

Даже легально собранные данные становятся нарушением, если к ним получает доступ неуполномоченное лицо. Создайте внутренний регламент, согласно которому доступ к логам имеют только два сотрудника: руководитель службы информационной безопасности и ответственный по защите персональных данных.

Линейные руководители отделов не должны получать доступ к записям пользовательского ввода — это исключит использование данных для оценки лояльности или личных качеств подчиненных. С каждым уполномоченным лицом подпишите внутреннее соглашение о неразглашении с указанием ответственности по ст. 13.14 КоАП РФ.

Обязательно включите в систему функцию регистрации всех обращений к данным: кто, когда и с какой целью запросил логи. Это станет вашей защитой при проверке Роскомнадзора.

Шаг 5. Проведите обучение сотрудников и обеспечьте прозрачность

Завершающий, но критически важный этап — открытое информирование коллектива. Организуйте короткую сессию для всех сотрудников с фокусом на защите бизнеса, а не тотальном контроле.

В презентации сделайте акцент на ключевых тезисах:

- Система предназначена для предотвращения утечки клиентских баз и финансовых данных.

- Личная переписка и пароли технически не записываются — это подтверждено настройками маскировки.

- Доступ к данным имеют только два сотрудника службы ИБ исключительно для расследования инцидентов.

- Каждый сотрудник вправе запросить копию своих логов или отозвать согласие в любой момент.

Избегайте формулировок, которые могут вызывать тревогу, например, «следим за каждым нажатием», «ловим нарушителей». Вместо этого говорите о защите компании и всех сотрудников от действий недобросовестных коллег. После сессии соберите подписи в листе ознакомления.

Молчаливое внедрение без объяснения целей вызывает недоверие, снижает лояльность и создает почву для жалоб в трудовую инспекцию. Прозрачность в данном случае — не этический выбор, а юридическая необходимость, которая обеспечивает легитимность всей системы.

«ИНСАЙДЕР» для защиты корпоративных данных

«ИНСАЙДЕР» — отечественная система мониторинга активности сотрудников, включенная в Единый реестр российских программ. В отличие от узкоспециализированных инструментов, платформа предоставляет комплексный подход к контролю действий персонала и защите конфиденциальной информации.

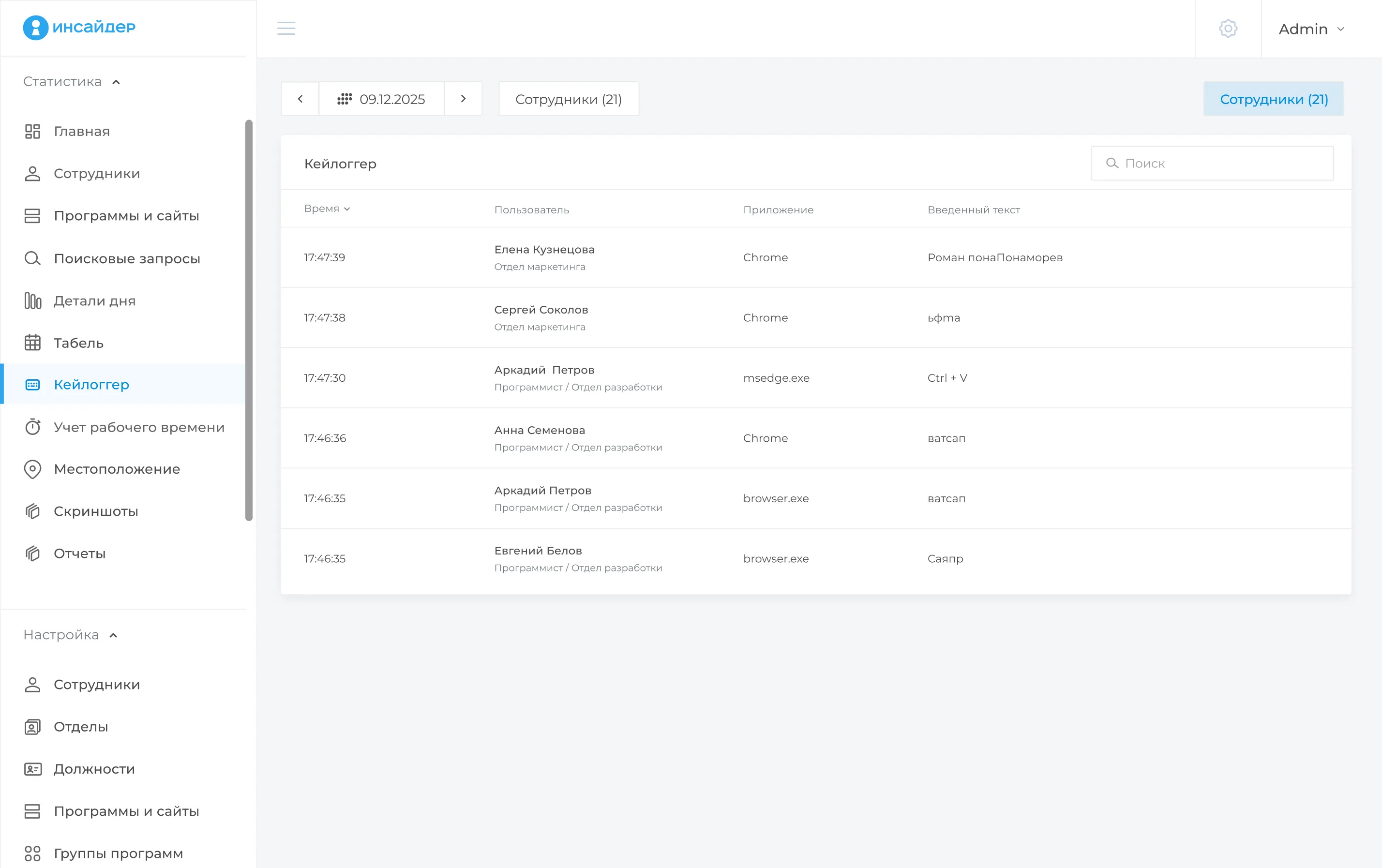

Кейлоггер в составе «ИНСАЙДЕР» регистрирует нажатия клавиш на компьютерах сотрудников и сохраняет тексты, набранные в течение рабочего дня в социальных сетях, электронной почте, офисных программах, браузерах и других средах.

Это позволяет решать следующие задачи:

- Контроль утечек информации. Отслеживание и предотвращение несанкционированного распространения конфиденциальных данных.

- Оценка эффективности сотрудников. Анализ объема и характера набранного текста для понимания продуктивности работы.

- Контроль деловой переписки. Проверка корректности общения сотрудников с клиентами и коллегами.

- Выявление нарушений регламента. Фиксация ввода запрещенных фраз, некорректного поведения в переписке, избыточного общения в социальных сетях.

- Мониторинг регулярных выражений. Отслеживание шаблонных фраз и сложных комбинаций символов для выявления специфических запросов или команд.

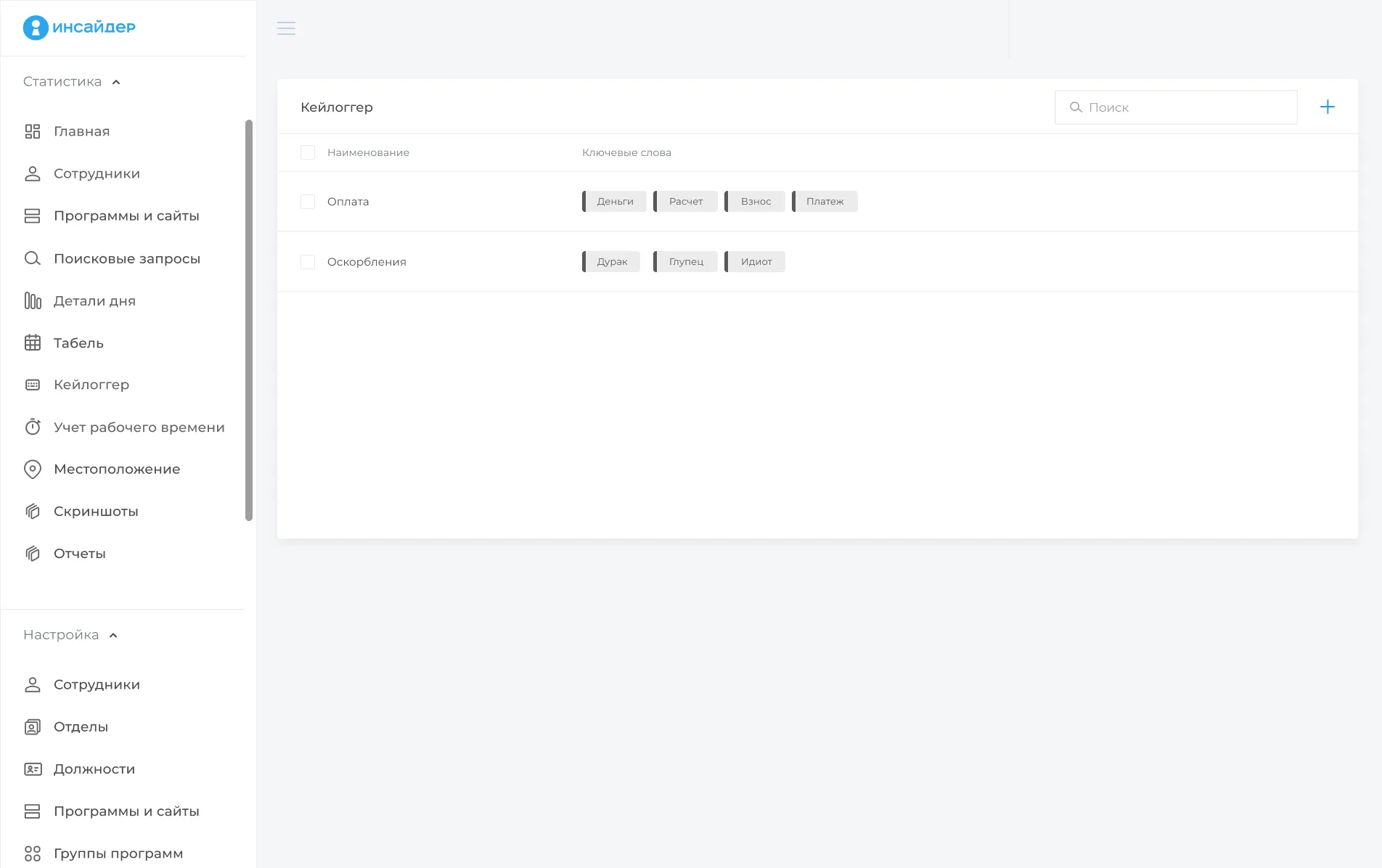

Настройка контроля по ключевым словам

Руководитель, администратор или другой уполномоченный специалист может внести в систему список слов и фраз, при вводе которых «ИНСАЙДЕР» автоматически фиксирует нарушение и формирует отчет об инциденте. Ключевые выражения группируются по категориям: например, отдельные списки для выявления личных разговоров, оскорблений или других типов нарушений. Это упрощает анализ и классификацию инцидентов.

Принцип работы программы

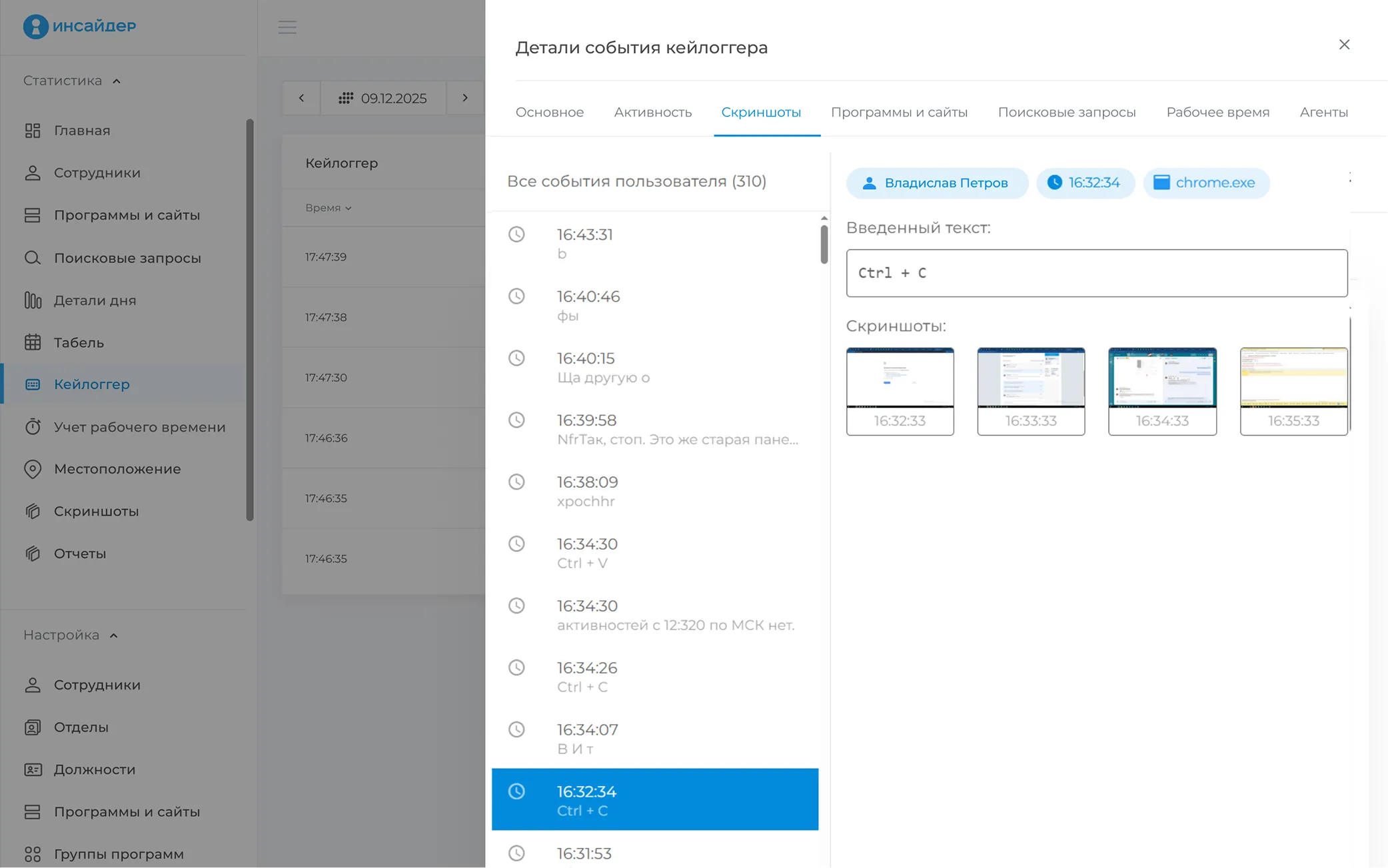

Система анализирует весь набранный текст и при обнаружении запрещенных слов формирует детализированный отчет, который содержит:

- имя и должность сотрудника;

- дату и время нарушения;

- название приложения, в котором совершено действие;

- фрагмент набранного текста;

- скриншот экрана для контекстуального подтверждения.

Процесс работы кейлоггера выстроен следующим образом: в течение дня система фиксирует нажатия клавиш в различных программах, по итогам формирует отчет с текстами, набранными сотрудниками, а при необходимости руководитель может отследить конкретные случаи использования ключевых слов, например, упоминание имени руководителя или данных о клиентах.

Дополнительные инструменты защиты

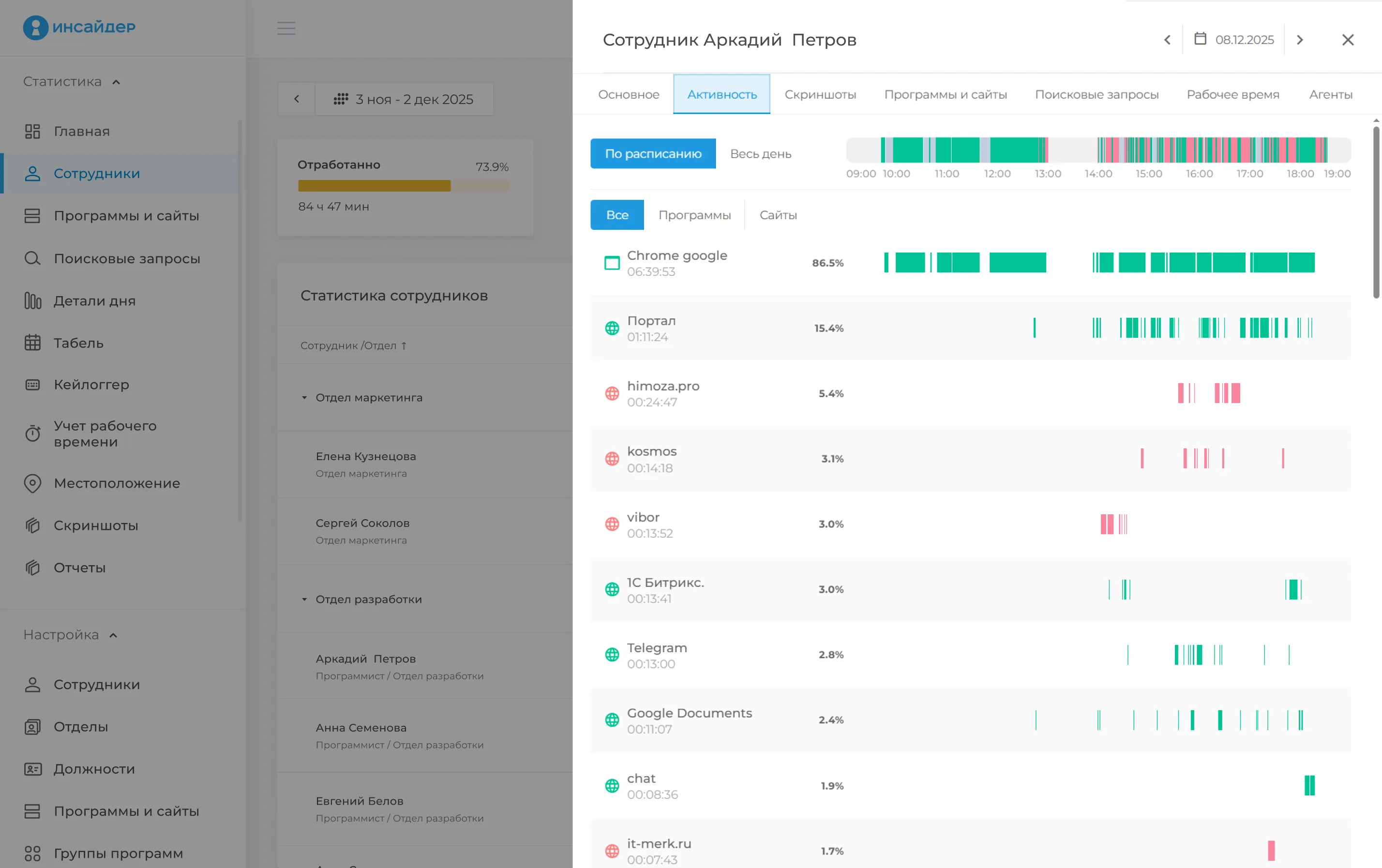

Помимо анализа текстового ввода, система предоставляет комплексные механизмы для контроля активности сотрудников за ПК:

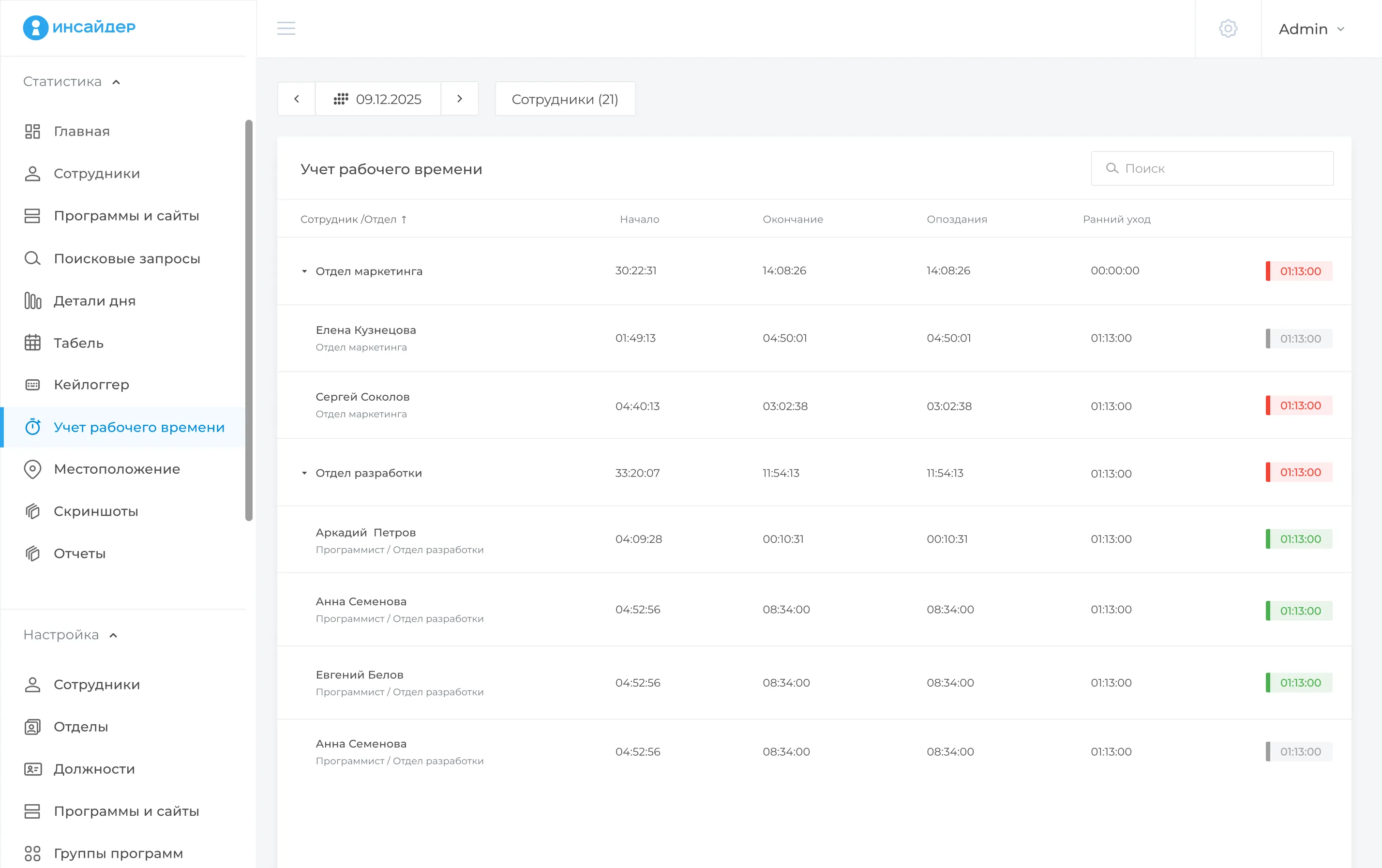

- Учет рабочего времени. Запись времени прихода и ухода, отслеживание периодов отсутствия, опозданий и несанкционированных перерывов

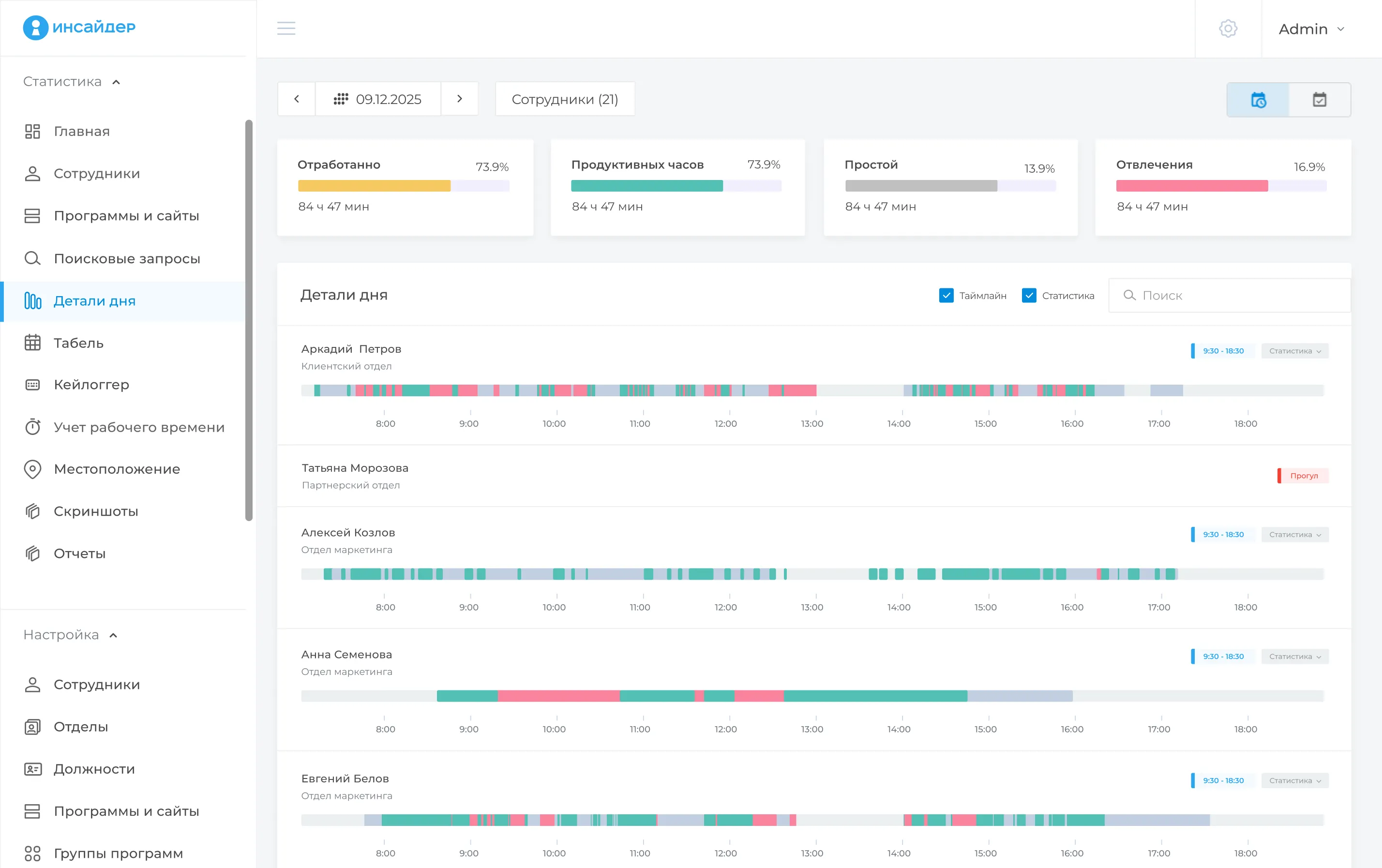

- Анализ продуктивности. Классификация действий сотрудника на «Продуктивные», «Отвлечения» и «Простой» на основе активности за компьютером.

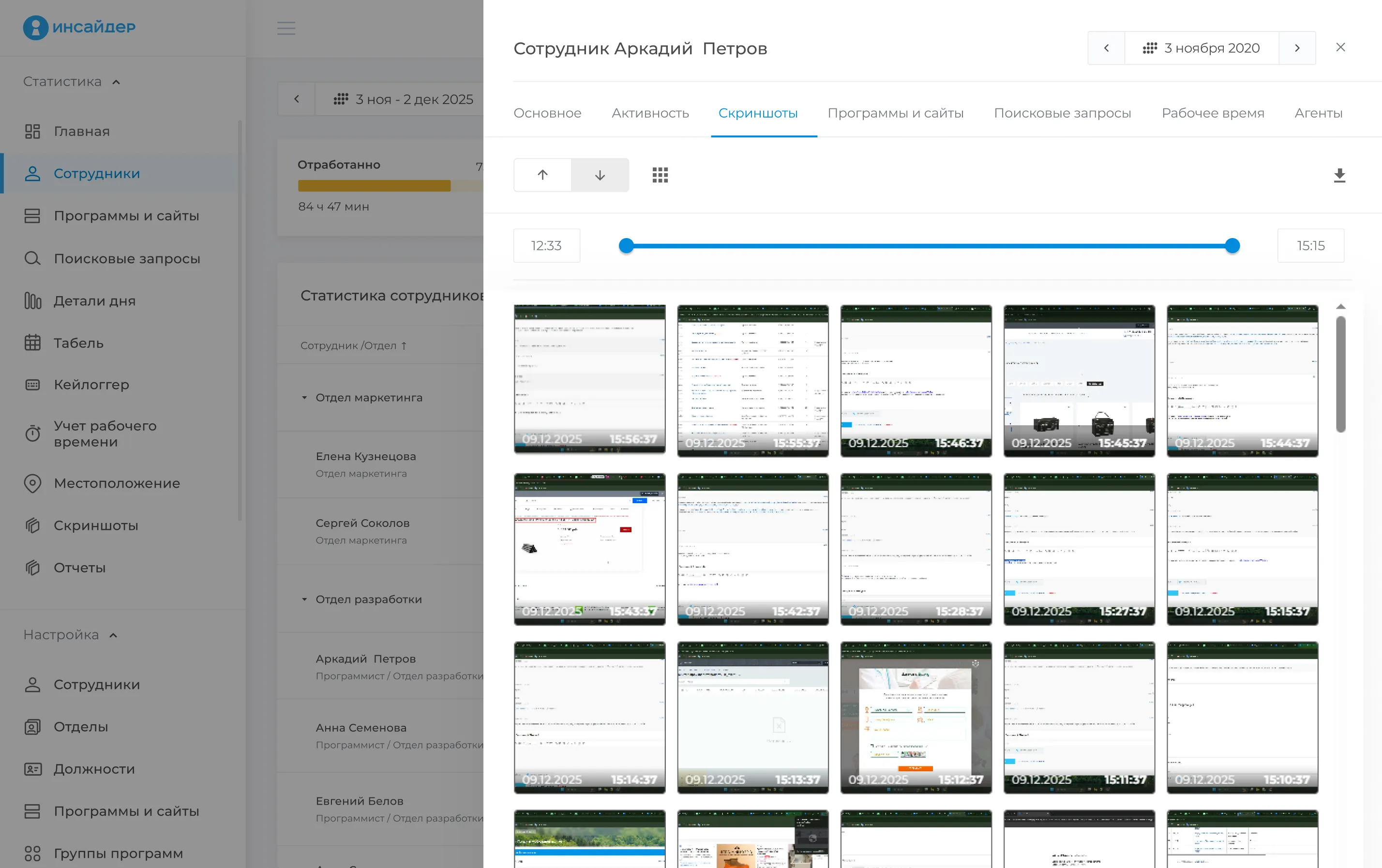

- Автоматические снимки экрана. Фиксация действий сотрудников с помощью скриншотов для документирования нарушений и расследования инцидентов ИБ.

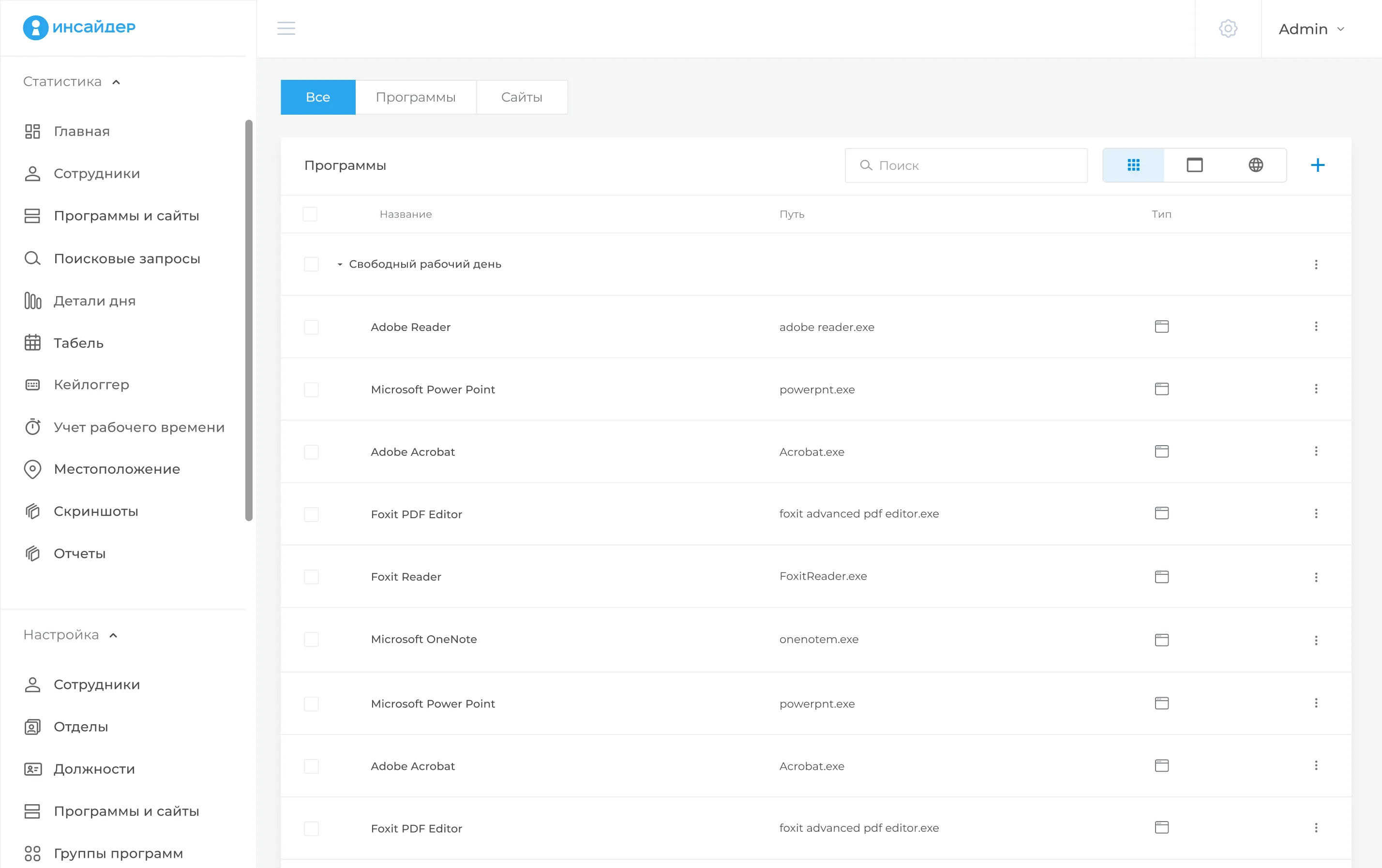

- Контроль программ и сайтов. Фиксация всех используемых приложений и ресурсов с оценкой их полезности для рабочих задач.

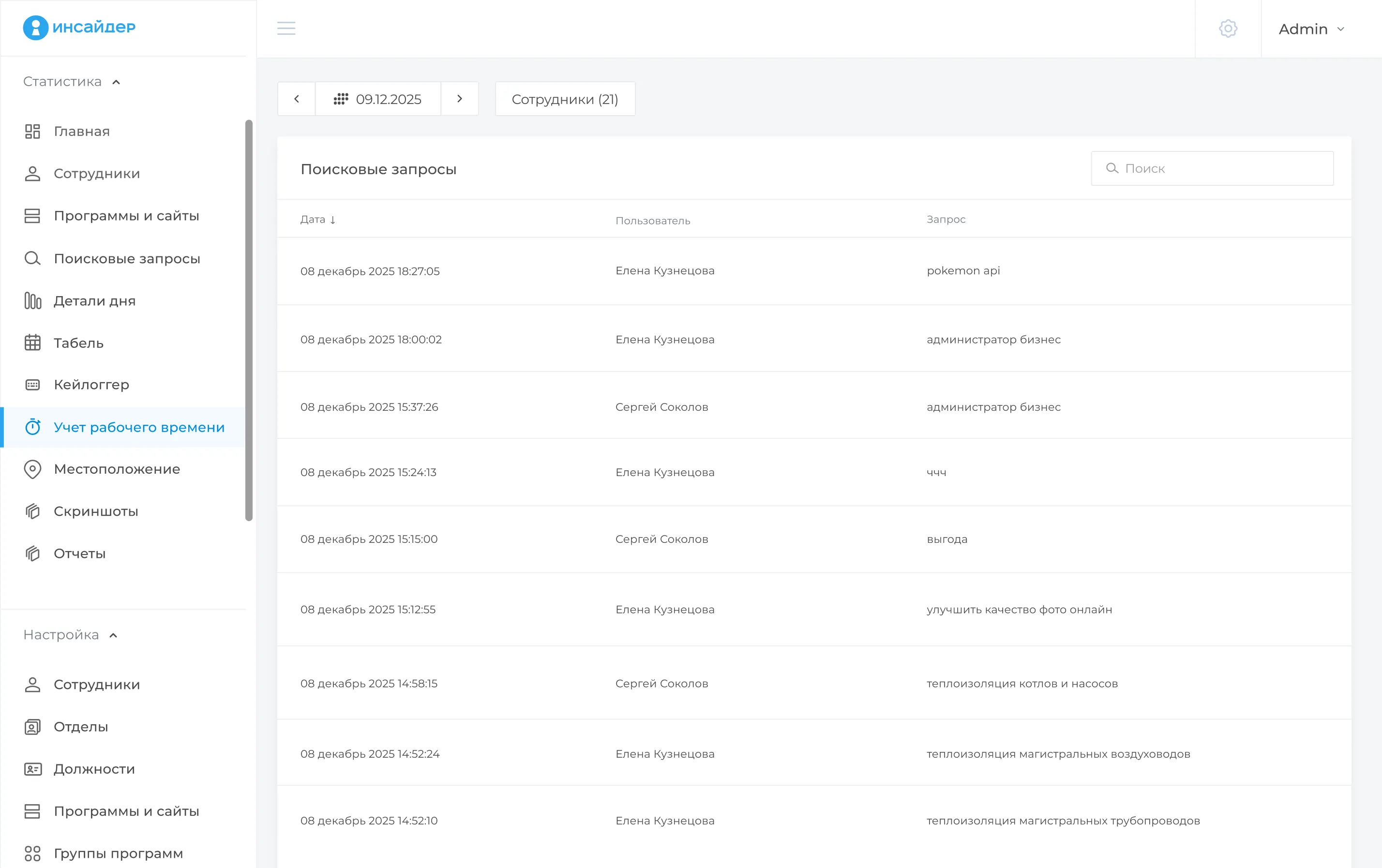

- Фиксация поисковых запросов. Отслеживание запросов в браузере с возможностью выявления запрещенных слов и формирования отчетов.

- Цифровое досье сотрудника. Единый профиль с информацией об отработанных часах, продуктивности, используемых приложениях, поисковых запросах и зафиксированных инцидентах.

Такой комплексный подход позволяет не только фиксировать факты нарушений, но и выстраивать профилактические меры по защите конфиденциальной информации компании.

Протестируйте бесплатную демо-версию и получите полную картину рабочего дня ваших сотрудников: узнайте, какие программы и сайты используются чаще всего, выявите потенциальные каналы утечки данных и нарушения внутренних регламентов.

Нет. Даже на корпоративном устройстве запись нажатий клавиш расценивается как обработка персональных данных. Требуется уведомление через локальный нормативный акт и письменное согласие сотрудника с указанием конкретной цели, например, защита коммерческой тайны.

Тайм-трекер фиксирует время использования приложений и сайтов. Кейлоггер записывает содержание ввода — набранные символы и текст.

Нет. Статья 23 Конституции РФ гарантирует тайну переписки. Даже на корпоративном устройстве анализ содержимого личных сообщений в мессенджерах и соцсетях без решения суда — нарушение закона.

Разрешено фиксировать ввод только при работе с конфиденциальной информацией компании: клиентские базы, финансовые документы, договоры, технические спецификации. Запрещено собирать: пароли от личных аккаунтов, банковские реквизиты, содержимое личной переписки, поисковые запросы о здоровье или хобби. Цель сбора должна быть указана в согласии на ПДн.

Для профилактического мониторинга — не более 6 месяцев. Для расследования конкретного инцидента ИБ — до завершения расследования, но не дольше 1 года. После увольнения сотрудника логи удаляются в течение 30 дней, если нет открытого судебного спора.

Да, но только при соблюдении трех условий:

- сотрудник был уведомлен о мониторинге через ЛНА;

- дано письменное согласие на обработку ПДн;

- данные собраны в рамках заявленной цели (защита коммерческой тайны).

При нарушении этих условий суд исключит логи из доказательств, а увольнение будет признано незаконным.

Отказ от установки ПО не может быть основанием для отказа в приеме на работу или увольнения. Варианты решения:

- ограничить доступ сотрудника к конфиденциальной информации;

- использовать альтернативные меры защиты;

- пересмотреть необходимость кейлоггера.

Кейлоггер фиксирует ввод символов на клавиатуре. DLP-система блокирует передачу данных на внешние ресурсы. Это разные инструменты: кейлоггер — для анализа и расследования, DLP — для предотвращения. Идеальная защита строится на их интеграции: кейлоггер выявляет подозрительный паттерн, а DLP мгновенно блокирует попытку отправки.