- Что такое коммерческая тайна

- Основные каналы утечки конфиденциальной информации

- Коммерческий шпионаж в законодательстве РФ: правовая защита и последствия

- Юридические основы легального мониторинга рабочих мест

- Как бороться с корпоративным шпионажем в компании

- ИНСАЙДЕР против коммерческого шпионажа

Кейлогер против коммерческого шпионажа: как защитить конфиденциальную информацию

Каждый владелец бизнеса может столкнуться с утечкой сведений, которые составляют коммерческую тайну. Последствия таких инцидентов серьезны: потеря клиентов, снижение прибыли, репутационные издержки и в отдельных случаях — угроза устойчивости предприятия.

Эффективная защита начинается не с поиска «внутренних врагов», а с понимания реальных угроз и применения законных методов противодействия.

Основные термины и рамки

*В этом блоке собраны ключевые понятия, используемые в статье

- Коммерческая тайна — сведения, обладающие коммерческой ценностью в силу неизвестности их третьим лицам и отсутствия к ним свободного доступа на законном основании. К таким сведениям могут относиться технологии производства, списки клиентов, финансовые данные, бизнес-планы и маркетинговые стратегии.

- Режим коммерческой тайны — установленный работодателем порядок обеспечения конфиденциальности информации. Включает издание локального нормативного акта с перечнем конфиденциальных сведений, ознакомление сотрудников под роспись и ограничение доступа к информации. Без формального введения режима сведения не считаются коммерческой тайной по смыслу закона.

- Коммерческий шпионаж — деятельность, направленная на незаконное получение сведений, составляющих коммерческую тайну, с целью использования их в интересах конкурентов или получения экономической выгоды.

- Утечка информации — несанкционированное раскрытие, передача или публичное разглашение сведений, вне зависимости от намерений источника.

- Кейлоггер — программное или аппаратное средство, предназначенное для фиксации нажатий клавиш на клавиатуре.

- Персональные данные — любая информация, относящаяся к прямо или косвенно определенному физическому лицу.

Краткая суть

Самое важное, что нужно знать из статьи

Защита от коммерческого шпионажа начинается не с технологий, а с документов. Если вы не ввели официальный режим коммерческой тайны, ваши данные юридически не защищены, даже если произошла утечка.

Современные угрозы редко связаны с классическим шпионажем. Гораздо чаще утечки происходят непреднамеренно, из-за невнимательности сотрудников.

Технические средства, включая кейлоггеры, могут помочь выявить риски, но только при условии легального внедрения. Это означает три обязательных шага:

- Включить мониторинг в правила внутреннего трудового распорядка.

- Получить письменное согласие на обработку персональных данных.

- Уведомить сотрудника о контроле.

Без этого любые собранные данные не будут признаны судом, а сам работодатель рискует быть привлеченным к ответственности за нарушение неприкосновенности частной жизни или неправомерную обработку ПДн.

Что такое коммерческая тайна

Согласно статье 139 Гражданского кодекса РФ, коммерческой тайной признаются сведения, обладающие коммерческой ценностью в силу неизвестности их третьим лицам, к которым нет свободного доступа на законном основании.

К ним могут относиться:

- технологические процессы и ноу-хау производства;

- списки клиентов и поставщиков;

- финансовые показатели и бизнес-планы;

- маркетинговые стратегии;

- исходные коды программного обеспечения.

Основные каналы утечки конфиденциальной информации

Современные угрозы чаще связаны с цифровыми привычками сотрудников и техническими уязвимостями, чем с классическим промышленным шпионажем.

- Социальные сети. Сотрудник публикует фотографию с рабочего места, на которой случайно оказываются видны документы с конфиденциальными данными, например, экран монитора с открытым договором, лист с ценами на продукцию или список клиентов. Конкуренты могут использовать такие публикации для сбора информации о внутренних процессах компании.

- Электронная почта и мессенджеры. Непреднамеренная отправка конфиденциальных файлов не тем адресатам, особенно при использовании функции автодополнения адреса или рассылки «Ответить всем». Распространенный сценарий: сотрудник получает письмо от клиента с запросом коммерческого предложения, отвечает с вложением прайс-листа, но по ошибке отправляет его также и конкуренту, который ранее участвовал в переписке. Отдельная категория рисков — обсуждение рабочих задач в публичных чатах мессенджеров и использование личных аккаунтов для передачи служебной информации.

- Внешние носители и облачные сервисы. Копирование данных на флеш-накопители, внешние жесткие диски или использование личных облачных хранилищ для рабочих документов без контроля доступа и шифрования. Сотрудник может сохранить базу клиентов «для удобства работы из дома», а затем потерять носитель или оставить облачную папку с открытым доступом по ссылке.

- Отсутствие контроля после увольнения. Сохранение доступа бывших сотрудников к корпоративным системам после прекращения трудовых отношений. Часто при увольнении ИТ-отдел своевременно блокирует учетную запись в домене, но забывает отозвать доступ к облачным сервисам, корпоративному менеджеру или оставить активной переадресацию почты. В результате бывший сотрудник продолжает получать информацию о клиентах, ценах или стратегических планах компании, что создает риски ее использования в интересах нового работодателя.

- Социальная инженерия. Фишинговые атаки, когда злоумышленник под видом коллеги, руководителя или ИТ-специалиста получает доступ к учетным данным сотрудника. Классический сценарий: звонок «от службы поддержки» с просьбой срочно сообщить пароль для «восстановления доступа к системе учета», или письмо от «финансового директора» с требованием перевести деньги контрагенту «в связи с закрытием сделки».

Коммерческий шпионаж в законодательстве РФ: правовая защита и последствия

В условиях высокой конкуренции компании стремятся получить преимущество любыми доступными способами. Однако попытки незаконно получить доступ к конфиденциальной информации конкурентов (спискам клиентов, технологическим процессам, финансовым данным) выходят за рамки честной конкуренции и влекут уголовную ответственность.

В отличие от ряда зарубежных юрисдикций, российское законодательство не содержит отдельного термина «промышленный» или «коммерческий шпионаж». Однако это не означает отсутствия защиты. Государство обеспечивает правовую охрану конфиденциальной информации через комплекс нормативных актов:

- Статья 139 ГК РФ — определяет понятие коммерческой тайны и условия ее правовой охраны.

- Статья 183 УК РФ — устанавливает уголовную ответственность за незаконное получение и разглашение сведений, которые составляют коммерческую, налоговую или банковскую тайну.

- Статья 22 ТК РФ — возлагает на работника обязанность соблюдать требования по охране коммерческой тайны.

- Федеральный закон № 152-ФЗ — регулирует обработку персональных данных, которые часто входят в состав коммерческой тайны.

Уголовная ответственность

Статья 183 УК РФ предусматривает ответственность по двум основным составам:

Часть 1 — незаконный сбор сведений, которые составляют коммерческую, налоговую или банковскую тайну, путем похищения документов, подкупа, угроз или иным незаконным способом:

- штраф до 500 000 рублей или в размере заработной платы за период до одного года;

- либо исправительные работы до одного года;

- либо арест до шести месяцев.

Часть 2 — разглашение или использование сведений лицом, которому они стали известны в связи с должностным положением или служебной деятельностью (включая текущих и бывших сотрудников):

- штраф до 1 000 000 рублей или в размере заработной платы за период до двух лет;

- либо лишение права занимать определенные должности или заниматься определенной деятельностью до трех лет;

- либо исправительные работы до двух лет;

- либо принудительные работы до четырех лет;

- либо лишение свободы до четырех лет.

Часть 3 — те же деяния, совершенные группой лиц по предварительному сговору или организованной группой, либо повлекшие тяжкие последствия:

- штраф до 1 500 000 рублей;

- либо принудительные работы до пяти лет;

- либо лишение свободы до пяти лет.

Практические аспекты привлечения к ответственности

Для успешного привлечения нарушителя к ответственности работодателю необходимо соблюсти несколько условий:

- Доказать факт введения режима коммерческой тайны. Наличие локального акта, перечня конфиденциальных сведений, ознакомления сотрудника под роспись.

- Подтвердить доступ нарушителя к информации. Должностная инструкция, журналы доступа к системам, логи авторизации.

- Зафиксировать факт разглашения. Переписка, скриншоты, данные систем аудита. При этом доказательства, полученные с нарушением трудового законодательства (мониторинг без уведомления сотрудника), могут быть признаны судом недопустимыми согласно актуальной судебной практике и ст. 55 ГПК РФ.

- Установить размер ущерба. Для квалификации по части 3 статьи 183 УК РФ требуется доказать тяжкие последствия (например, потеря крупного контракта, банкротство подразделения).

Судебная практика показывает, что успешные уголовные дела чаще возбуждаются в случаях, когда работодатель заранее выстроил правовую базу защиты информации и использовал легальные методы фиксации нарушений.

Как защитить бизнес: 3 обязательных шага

Чтобы иметь возможность защищать свои права в случае утечки, компании должны:

- Оформить режим коммерческой тайны. Издать приказ с перечнем конфиденциальных сведений, внести изменения в трудовые договоры и должностные инструкции.

- Документировать ознакомление сотрудников. Получить подписи всех работников, у кого есть доступ к конфиденциальной информации, которые подтверждают ознакомление с локальными актами о коммерческой тайне.

- Внедрить легальный аудит активности. При использовании систем мониторинга соблюдать требования ст. 22 ТК РФ и ФЗ №152-ФЗ: уведомить сотрудников, получить согласие на обработку персональных данных, ограничить сбор данных рабочим временем и корпоративным оборудованием.

Только комплексный подход — правовое оформление, техническая защита и обучение персонала — позволяет предотвратить утечки и обеспечить возможность привлечь нарушителей к ответственности в случае инцидента.

Юридические основы легального мониторинга рабочих мест

Установка инструментов контроля без соблюдения требований законодательства превращает меру защиты в нарушение прав сотрудников. Для законного мониторинга необходимо соблюсти три ключевых требования:

| Требование | Как реализовать | Нормативная база |

|---|---|---|

| Локальные нормативные акты | Включить в Положение о коммерческой тайне и Правила внутреннего трудового распорядка пункт о проведении контроля рабочих мест. Указать цели контроля, типы собираемых данных и порядок их использования. | Статья 22 Трудового кодекса РФ |

| Согласие на обработку персональных данных | Получить от сотрудника письменное согласие на обработку персональных данных, в котором указаны цели обработки (защита коммерческой тайны), перечень собираемых данных, сроки хранения и право на отзыв согласия. | Федеральный закон №152-ФЗ «О персональных данных», статья 9 |

| Уведомление сотрудников | В письменном порядке известить подчиненных о введении контроля, разместить на рабочих станциях уведомления о проведении мониторинга. Ознакомить сотрудника с порядком контроля при трудоустройстве под роспись | Ниже: меньше ручного ввода, больше фактов |

Как бороться с корпоративным шпионажем в компании

В прошлом злоумышленники получали доступ к коммерческой тайне через подкуп или шантаж. Сегодня утечки происходят преимущественно в цифровой среде, часто без злого умысла со стороны сотрудника.

Непреднамеренные утечки

Сотрудник публикует фотографию с рабочего места, не замечая, что в кадр попали документы с реквизитами клиентов или экран монитора с конфиденциальной информацией. Коллега пересылает файл из корпоративной почты в личный мессенджер, чтобы вечером посмотреть из дома. Третий сохраняет базу поставщиков в публичное облачное хранилище и забывает настроить приватность. Зачастую такие действия совершаются без цели навредить компании, однако становятся источником утечек не реже, чем злонамеренные действия.

Конкуренты активно мониторят публичные профили сотрудников: информация о должности, проектах или отношении к работодателю помогает выявить потенциальных информаторов и инициировать контакт под видом делового предложения.

Организационная защита

Многие компании запрещают сотрудникам указывать место работы в соцсетях или публиковать фото из офиса. Однако одних запретов недостаточно. Эффективная защита строится на трех принципах:

- Четкие правила. Локальные акты о коммерческой тайне с перечнем конфиденциальных сведений и запретом на их передачу вне корпоративных каналов.

- Обучение цифровой гигиене. Регулярные инструктажи о рисках публикации рабочих материалов, использовании личных мессенджеров и внешних носителей.

- Технические меры контроля. Инструменты для выявления и предотвращения утечек.

Технические средства защиты

Иногда сотрудники осознанно становятся шпионами либо просто не соблюдают цифровую гигиену, но предприятие в любом случае подвергается риску. Технологии помогают не только конкурентам — вы тоже можете их использовать. К эффективным решениям относятся кейлоггеры.

Это специализированные инструменты, предназначенные для перехвата и записи нажатий клавиш на клавиатуре. Базовый функционал сводится к фиксации последовательности вводимых символов независимо от активного приложения: текстового редактора, браузера, мессенджера или почтового клиента.

Выделяют четыре категории кейлоггеров:

- Аппаратные — физические устройства, которые устанавливаются между клавиатурой и компьютером (в разъем USB или PS/2). Требуют прямого физического доступа к рабочему месту и не зависят от операционной системы.

- Программные — приложения, которые работают на уровне операционной системы. Устанавливаются как обычное ПО и могут запускаться автоматически при старте системы.

- Локальные — сохраняют собранные данные в файл на самом компьютере. Для получения информации требуется физический или удаленный доступ к устройству.

- Сетевые — автоматически передают записанные данные на удаленный сервер через интернет, обеспечивают централизованный сбор информации.

Поэтому современные компании все чаще отказываются от узкоспециализированных кейлоггеров в пользу комплексных систем мониторинга активности. Такие решения предлагают расширенный функционал:

- контроль использования внешних носителей (USB-устройств, подключенных принтеров);

- анализ трафика: посещенные сайты, загруженные файлы, отправленные вложения;

- отслеживание действий с файлами: создание, изменение, копирование, удаление;

- анализ поведенческих паттернов, обнаружение и фиксация подозрительных действий;

- визуальный контроль происходящего на экране (скриншоты, видеозапись).

Независимо от того, что вы выберете — стандартный кейлоггер или многофункциональную систему мониторинга — их внедрение в корпоративной среде возможно только при соблюдении требований российского законодательства: уведомлении сотрудников, получении письменного согласия на обработку ПДн и включении соответствующих положений в ЛНА компании.

Скрытая установка ПО для контроля без согласия подчиненных создает риски привлечения работодателя к ответственности по статье 137 Уголовного кодекса РФ (нарушение неприкосновенности частной жизни).

ИНСАЙДЕР против коммерческого шпионажа

«ИНСАЙДЕР» — российская система мониторинга активности сотрудников за ПК, предназначенная для защиты коммерческой тайны и повышения прозрачности внутренних процессов. В отличие от узкоспециализированных инструментов, решение фиксирует не отдельные действия пользователя, а полный контекст его работы: длительность активности за компьютером, отвлечения и простои, использование приложений, сайтов и происходящее на экране.

демодоступ

возможности ИНСАЙДЕР

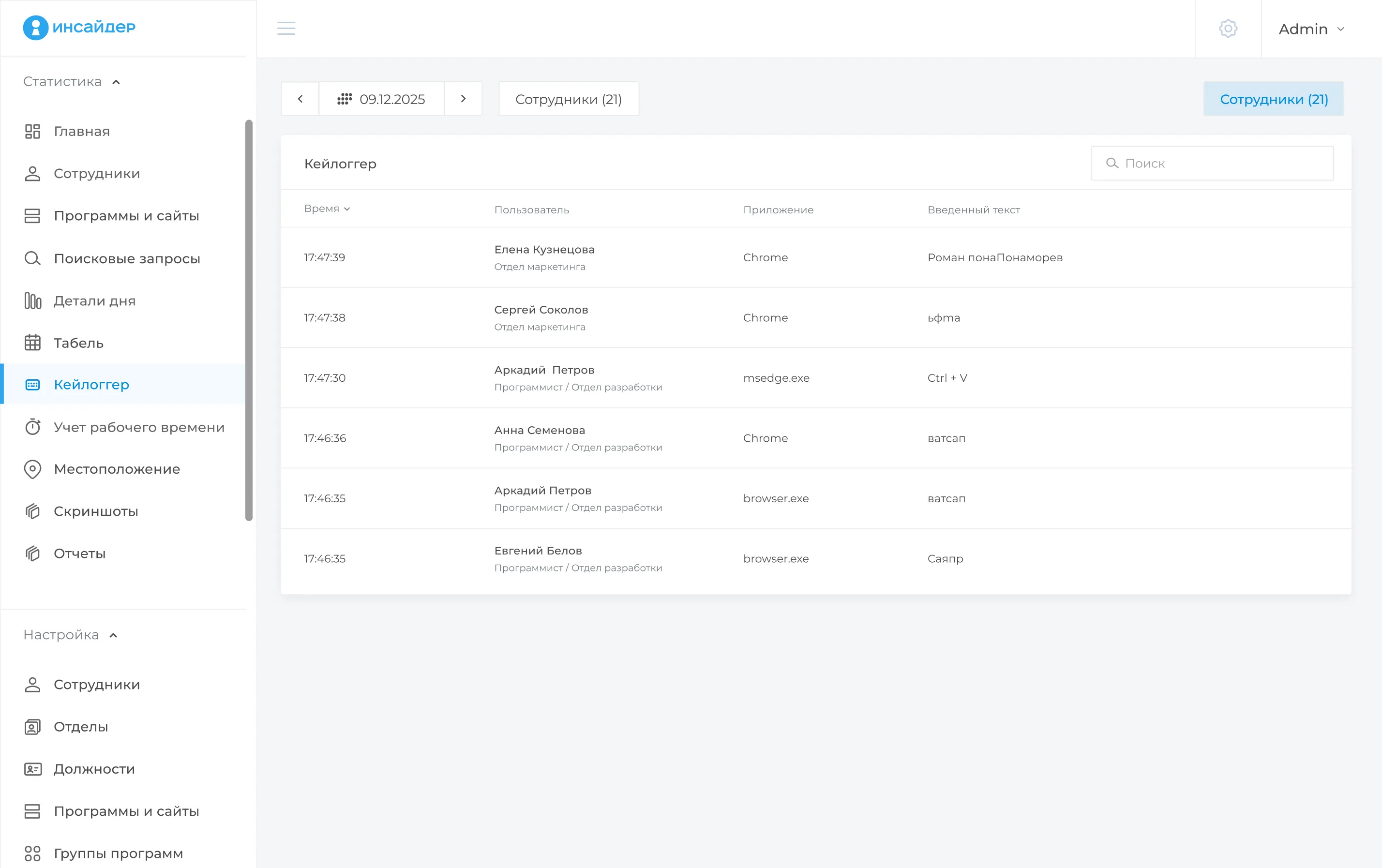

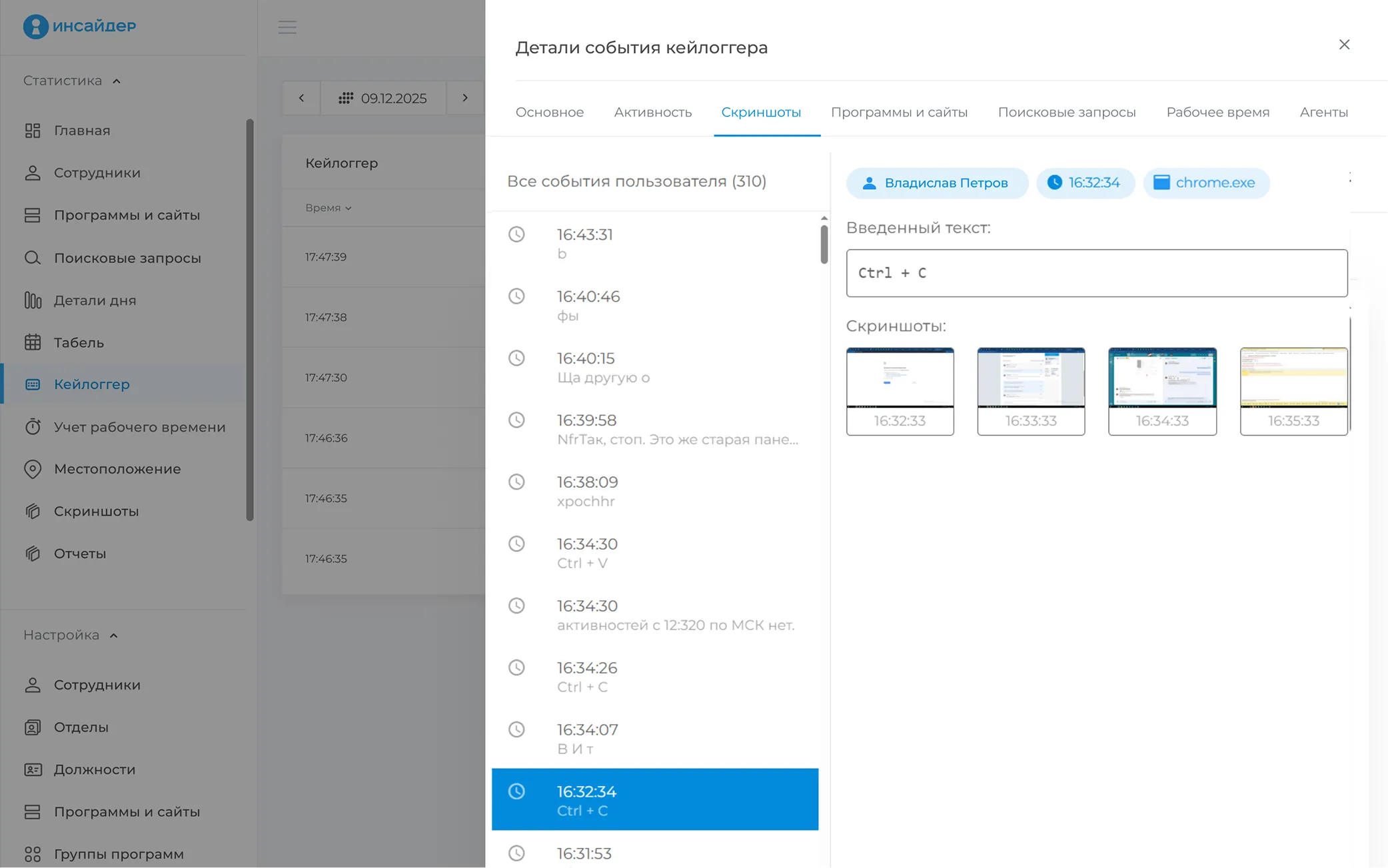

Кроме того, в составе «ИНСАЙДЕР» реализован встроенный кейлоггер, который дополняет общую картину деятельности сотрудника детализацией по вводимым данным. Модуль отслеживает нажатия клавиш и фиксирует ввод текста в различных средах:

- Веб-приложения и социальные сети — ВКонтакте, Одноклассники, мессенджеры, почтовые сервисы (Яндекс.Почта, Mail.ru, Gmail) и т. д.

- Офисное ПО — сервисы Microsoft Office (Word, Excel и др.), корпоративные системы.

- Локальные приложения — текстовые редакторы, терминалы, специализированное ПО.

Данные сохраняются с привязкой к временному интервалу, активному приложению и контексту работы, что позволяет восстановить полную последовательность действий пользователя.

Если говорить о практической пользе, кейлоггер «ИНСАЙДЕР» позволяет:

- Выявлять попытки несанкционированной передачи конфиденциальной информации до ее фактической утечки.

- Пресекать попытки связи с конкурентами, мошенниками и иными третьими лицами.

- Контролировать соблюдение регламентов деловой переписки с клиентами.

- Формировать объективную доказательную базу при расследовании инцидентов информационной безопасности.

- Анализировать причины снижения продуктивности (например, чрезмерное время в личных чатах).

Принцип работы программы

В течение рабочего дня система фиксирует текстовый ввод с привязкой к приложению и временному интервалу. При обнаружении ключевых слов система формирует отчет по инциденту, который содержит:

- имя и должность сотрудника;

- точное время события;

- название приложения или сайта;

- введенный текст;

- снимок экрана для визуального подтверждения контекста.

Инциденты отображаются в единой панели управления и могут экспортироваться в формате PDF / Excel-отчетов для дальнейшего анализа.

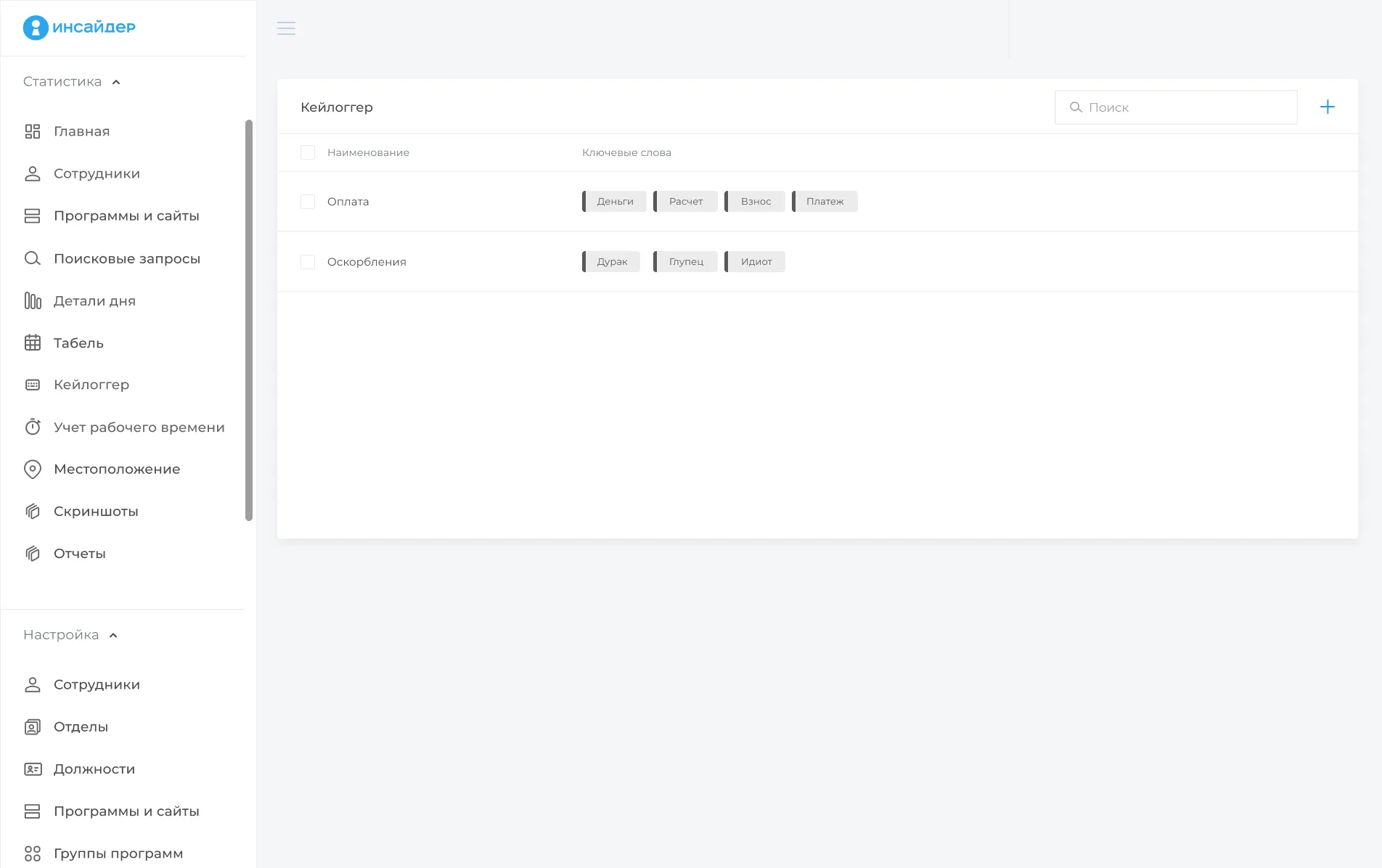

Настройка ключевых слов и классификация рисков

Система позволяет администратору задавать списки ключевых слов и фраз, характерных для потенциальных инцидентов. Например, вы можете добавить:

- Слова и фразы, указывающие на попытки передачи коммерческой тайны: «передать конкурентам», «список клиентов», «база поставщиков», «доступ к 1С».

- Фразы, свидетельствующие о контактах с конкурентами: «предложить информацию», «продать данные», «обменяться наработками».

- Термины, связанные с попытками обхода систем защиты: «обойти мониторинг», «отключить контроль», «стереть историю», «удалить логи».

Ключевые слова можно группировать по категориям риска («утечка данных», «нарушение этики», «личные дела»), что упрощает анализ и маршрутизацию инцидентов ответственным лицам.

Эффективность кейлоггера раскрывается не в изолированном применении, а как часть комплексной системы мониторинга. Современные компании все чаще выбирают именно такие решения, как «ИНСАЙДЕР» — с широким функционалом контроля цифровой активности и возможностью генерации детализированных отчетов.

Чтобы оценить возможности системы в условиях вашей инфраструктуры, воспользуйтесь бесплатной триал-версией — за две недели вы сможете проанализировать реальные сценарии работы сотрудников и выявить потенциальных нарушителей.

Коммерческий шпионаж — это попытка получить секретную информацию о чужой компании, чтобы извлечь выгоду или преимущество на рынке. Это может быть как саботаж со стороны конкурентов, так и утечка данных через сотрудника (сознательно или по неосторожности). В России за такие действия предусмотрена уголовная ответственность по статье 183 УК РФ.

На практике термины «коммерческий шпионаж» и «промышленный шпионаж» часто используются как синонимы — оба означают незаконное получение конфиденциальной информации о компании-конкуренте для извлечения выгоды. Различие в основном стилистическое:

- Промышленный шпионаж чаще относится к утечкам в производственной, технологической или оборонной сфере (например, кража чертежей или рецептур).

- Коммерческий шпионаж — более широкое понятие, охватывающее любые сферы бизнеса: торговлю, IT, услуги и т. д. (например, передача базы клиентов или прайс-листов).

Согласно статье 139 Гражданского кодекса РФ, коммерческой тайной признаются сведения, которые обладают коммерческой ценностью в силу неизвестности их третьим лицам и отсутствия к ним свободного доступа на законном основании. К таким сведениям могут относиться технологии производства, списки клиентов и поставщиков, финансовые данные, бизнес-планы, маркетинговые стратегии, исходные коды ПО.

Важно: информация приобретает статус коммерческой тайны только после введения соответствующего режима — издания локального акта, ознакомления сотрудников под роспись и ограничения доступа.

Для успешного привлечения нарушителя к ответственности необходимо:

- Подтвердить факт введения режима коммерческой тайны (локальный акт, подписи сотрудников).

- Доказать, что нарушитель имел доступ к информации (должностная инструкция, логи систем).

- Предоставить допустимые доказательства утечки (переписка, скриншоты, данные легального аудита).

- При необходимости — подтвердить размер ущерба.

Важно: доказательства, полученные с нарушением закона (например, скрытый мониторинг), суд может признать недопустимыми.

Нет. Скрытая установка любого ПО для контроля без уведомления работника нарушает статью 22 Трудового кодекса РФ и Федеральный закон № 152-ФЗ «О персональных данных». Такие действия могут повлечь административную ответственность (ст. 13.11 КоАП РФ) или даже уголовную (ст. 137 УК РФ — нарушение неприкосновенности частной жизни).

Запреты сами по себе неэффективны. Гораздо важнее выстроить культуру цифровой гигиены: обучать сотрудников рискам, внедрять технические меры (ограничение доступа к облачным сервисам, контроль внешних носителей) и обеспечивать правовую основу защиты. Один запрет без объяснения причин и поддержки со стороны руководства часто игнорируется.

Да. Рекомендуется внести в трудовой договор или должностную инструкцию пункт о том, что работник обязуется соблюдать режим коммерческой тайны и соглашается с проведением контроля рабочих мест в целях защиты конфиденциальной информации. Это укрепляет правовую позицию работодателя в случае спора.

Согласно ст. 139 ГК РФ, не могут составлять коммерческую тайну:

- сведения из ЕГРЮЛ (ИНН, ОГРН, адрес, учредители);

- данные о численности и составе работников;

- условия трудовых договоров;

- информация об экологических выбросах;

- сведения о нарушениях законодательства и фактах привлечения к ответственности.

Само по себе NDA, или соглашение о неразглашении — важный инструмент, но недостаточный. Без введения официального режима коммерческой тайны и фиксации доступа к информации в локальных актах доказать нарушение будет сложно. NDA эффективно работает в связке с внутренними регламентами и техническими мерами контроля.

Рекомендуется пересматривать перечень минимум раз в год или при изменении бизнес-процессов (запуск нового продукта, выход на новый рынок, внедрение новой технологии). Это помогает поддерживать актуальность защиты и избежать ситуаций, когда новая ценная информация остается незащищенной.