UEBA-системы: что это, принципы работы, обзор рынка

Сегодня корпоративные информационные системы демонстрируют вертикальный и горизонтальный рост на фоне массовых целевых атак. Злоумышленники находят новые способы навредить кибербезопасности компаний, что усложняет и удорожает работу служб ИБ. По этой причине важно автоматизировать процессы, от которых зависит определение и предотвращение киберугроз и инцидентов. Решить задачу помогают системы класса UEBA. Также используется вариант UBA. Аббревиатура UEBA/UBA расшифровывается как User [and Entity] Behavioral Analytics. В таких решениях реализуются алгоритмы машинного обучения и статистического анализа. Они обрабатывают информацию о пользователях и IT-сущностях в виде серверов, коммутаторов и т.д. На основе таких данных алгоритмы выстраивают пользовательские модели поведения и выявляют отклонения от них в онлайн-режиме и в ретроспективе.

Источниками информации для UEBA-систем служат:

- Журналы серверных и сетевых компонентов, конечных станций и систем безопасности.

- Сведения из систем аутентификации.

- Опционально — переписка в мессенджерах, соцсетях и электронной почте.

Нужно отметить принципиальное различие между UBA и UEBA, которые формально принадлежат к одному классу.

UBA-системы обрабатывают информацию только о пользовательской активности. Это значит, что они фокусируются на пользователях и их действиях.

UEBA-решения дополняют данные о пользователях и их ролях информацией о приложениях, сетевом трафике и других компонентах системного окружения. Благодаря этому можно строить профили всей ИТ-инфраструктуры. UEBA-системы идентифицируют расширенный класс угроз, и в этом заключается их преимущество перед UBA.

Разработчики предлагают UEBA в виде самостоятельных программных продуктов либо как расширения для систем DLP, EDR и SIEM.

Как работают UEBA-системы

Четыре основные функции UEBA:

- Статистическая и расширенная прикладная аналитика информации из разных источников в онлайн-режиме и/или с конкретной периодичностью. Для выполнения этой задачи применяются методы машинного обучения.

- Быстрое выявление нарушений, которые не определяются с помощью стандартных инструментов ИБ.

- Приоритизация событий из DLP, SIEM и других источников, которая ускоряет реагирование со стороны сотрудников ИБ.

- Предоставление расширенных сведений об инцидентах и объектах, которые вовлечены в аномальную активность. Это позволяет эффективнее бороться с угрозами.

Ядро каждой UEBA-системы включает технологии для обработки больших объемов информации.

В случае с IBM QRadar UBA, LogRhythm AI Engine и другими расширениями для SIEM технологии доступны из коробки. В самостоятельных продуктах используются собственные либо сторонние разработки.

На основе массива информации UEBA-система создает модель нормального поведения пользователя с помощью алгоритмов машинного обучения и простых статистических алгоритмов.

Кроме того, UEBA-системы умеют выстраивать поведенческие модели пользовательских групп и для каждой устанавливать отклонения от нормы. Если действия пользователя не соответствуют созданной модели, то UEBA оценивает это как аномальную активность и отправляет уведомление администратору. Как правило, это происходит в реальном времени или близком к нему режиме.

Также UEBA-системы предоставляют ретроспективную статистику по всем пользователям и на основе этой информации присваивают каждому из них ту или иную степень риска. Такие оценки помогают ранжировать события, что облегчает работу администратора.

Кроме того, UEBA-решения сохраняют развернутые данные об инцидентах, в том числе информацию о задействованных пользователях и системах с анализом отклонений от поведенческой модели. Это упрощает процесс расследования при происшествиях.

Прикладные задачи для UEBA

Общий подход к пользователям и элементам IT-инфраструктуры позволяет UEBA дополнять класс систем ИБ и решать специфические задачи.

Выявление скомпрометированных пользовательских аккаунтов и конечных станций

Обычно компании отдают приоритет безопасности периметра и конечных станций. Однако злоумышленники часто обходят их защиту и при этом не обнаруживают себя. UEBA-решения отслеживают такую активность от первой стадии заражения до конечных станций и узлов ИТ-инфраструктуры, которые пострадали из-за горизонтального распространения угрозы.

Стандартные системы инфобезопасности, которые предназначаются для защиты периметра и конечных станций, не могут определять горизонтальное распространение угрозы, что в дальнейшем мешает расследовать инциденты. В таком случае UEBA-решения дополняют системы классов EDR, IPS и SIEM.

Обнаружение и предотвращение инсайдерских угроз

Компании сталкиваются не только с внешними атаками, но и с вредоносными действиями со стороны сотрудников. Из-за инсайдеров происходят утечки информации и случаи внутреннего фрода, выводится из строя ИТ-инфраструктура и т.д. UEBA-системы определяют аномальную активность в пользовательском поведении и предоставляют полные данные администраторам безопасности.

Разработчики продуктов класса UEBA используют как источники информации не только системные журналы. Переписка в мессенджерах и по корпоративной почте также помогает детализировать и персонифицировать поведенческие модели. В таком случае UEBA-решения дополняют системы DLP, EDR, IPS и SIEM.

Мониторинг персонала и контроль доступа

Между профилированием пользователей и предотвращением угроз не всегда есть прямая связь. Потребность в гранулированном подходе к пользовательским правам часто возникает в разветвленных корпоративных структурах. В крупных компаниях нужно разделять как уровни доступа, так и целевые системы, к которым он предоставляется.

При мониторинге персонала UEBA собирает сведения о пользователях и их привилегиях, благодаря чему можно знать, кто и к каким системам осуществляет доступ. Иногда анализ показывает, что права того или иного сотрудника следует ограничить. Обоснованное понижение привилегий и сокращение количества доступных целевых систем минимизирует риски внутренних угроз. UEBA-решения, которые упрощают работу администраторов, можно использовать как дополнение к системам DAG, IAM/IDM и PAM/PUM.

Рынок UEBA-решений

Авива Литан из Gartner утверждает, что 2025 год станет последним для UEBA-решений как самостоятельных продуктов. С одной стороны, рынок UEBA-систем, который появился в 2014 году, демонстрирует стопроцентный ежегодный прирост:

- в 2015 году — 50 млн долларов;

- в 2016 году — 100 млн долларов;

- в 2017 году — 200 млн долларов и т.д.

В то же время эксперты считают, что UEBA-решения в скором будущем перестанут существовать как отдельный продукт. Причина — в самой технологии. UEBA-системы — качественный аналитический инструмент. Для продуктивного анализа нужен большой объем информации из разных источников. Собирать и систематизировать такие данные умеют SIEM. Они предоставляют необходимый инструментарий для анализа массива информации. По этой причине интеграция UEBA-решений с SIEM-системами — оптимальный способ их внедрения. Слияния и поглощения на рынке ПО подтверждают такой тренд. Например, в 2015 году платформа Splunk приобрела Caspida и интегрировала их UEBA со своим ядром, а также с SIEM Enterprise Security. Компания HPE выпустила UBA-решение ArcSight, которое включает разработки Securonix. Продукт АТА от Microsoft создан на базе решения от Aorato. В прошлом эта израильская фирма разрабатывала инструменты поведенческого анализа для учетных записей AD. В январе 2017 года HPE Aruba купила Niara, а в августе Forcepoint поглотил RedOwl. Обе компании занимают лидирующие позиции в сегменте UEBA.

Кроме того, некоторые разработчики SIEM-решений создают собственные дополнения для поведенческого анализа пользователей. Например, компания IBM выпустила UBA-расширение для SIEM-системы QRadar, а LogRhythm — движок AI Engine, который определяет аномалии в собираемой информации.В то же время производители самостоятельных UEBA-систем расширяют функционал решений. Например, пионеры рынка Exabeam позиционируют свой продукт как SIEM&UBA. Компания BalaBit стала PUM-вендором и реализует стандартный функционал UBA в решении Blindspotter с расширенным анализом поведения привилегированных пользователей. Еще один полноценный продукт для предотвращения инсайдерских действий — система ObserveIT на основе собственных разработок в сфере поведенческого анализа.

По мнению Gartner, разработчики DLP, SIEM и других систем инфобезопасности продолжат поглощать производителей UEBA-решений.

Отечественные системы поведенческого анализа

Сегодня российский рынок предлагает зарубежные продукты от известных производителей ИТ- и ИБ-систем: Microsoft, Splunk и т.д.

Отечественные разработчики внедряют UEBA-функционал в следующих продуктах:

-

Secure Portal от Group IB Kaspersky Fraud Prevention от «Лаборатории Касперского». Это решение помогает выявлять скомпрометированные аккаунты.

-

Solar Dozor от Solar Security Гарда БД от «МФИ Софт» Контур информационной безопасности от SearchInform. Этот продукт помогает определять и предотвращать инсайдерские угрозы.

-

StaffCop Enterprise от «Атом Безопасность». Это решение предназначено для мониторинга персонала и контроля доступа.

-

ИНСАЙДЕР – система помогает контролировать деятельность и загруженность персонала, выявлять инсайдерские схемы внутри компании.

Сегодня российские производители только приступают к полноценной автоматической поведенческой аналитике.

Обзор продуктов для поведенческого анализа

Классификация представленных в обзоре решений основана на преимуществах того или иного продукта, а не на списке функций. Большинство UBA- и UEBA-систем выполняет практически все стандартные задачи.

Определение скомпрометированных аккаунтов

Exabeam Advanced Analytics

Exabeam — пионер на рынке UEBA-решений. Как заявляет сама компания, в ее распоряжении — самая крупная в мире инсталляционная база UEBA-систем. Сегодня Exabeam позиционирует себя как платформа для SIEM с расширенным функционалом для аналитики.

Классическое решение Exabeam Advanced Analytics базируется на технологии Statefull User Tracking. Она автоматически выстраивает профили пользователей на основе информации об учетных записях, сессиях и т.д.

Продукт можно использовать и как самостоятельное решение, и как часть Exabeam Security Intelligence Platform.

Кроме того, с помощью платформы можно:

- выявлять инсайдерские угрозы и бороться с утечками информации.

- обнаруживать вредоносные программы и предотвращать их распространение.

- проводить аудит системы на соответствие требованиям.

Exabeam лицензируется по количеству пользователей. В отличие от классических SIEM-систем платформа не привязывается к объему обрабатываемой информации.

Splunk UBA

Основанная в 2003 году компания Splunk изначально фокусировалась на обработке и анализе больших объемов текстовой информации. Внедрение алгоритмов машинного обучения и расширений для разных типов данных стало продолжением развития платформы. Например, решение Splunk UBA — самостоятельное приложение на основе продуктов Big Data Foundation.

У Splunk UBA — прозрачная интеграция с продуктами Splunk Enterprise и Splunk Enterprise Security. Решение позволяет создавать модели поведения пользователей и одноранговых групп, сетевых объектов, источников информации и т.д.

Кроме того, с помощью решения можно:

- предотвращать кражи интеллектуальной собственности и «эксфильтрацию» корпоративных данных.

- выявлять подозрительное поведение в системе пользователей, устройств и приложений.

- обнаруживать вредоносные программы и предотвращать их распространение.

Продукт лицензируется по количеству пользователей из Microsoft AD, LDAP и других систем аутентификации.

Определение и предотвращение угроз инсайдеров

Microsoft Advanced Threat Analytics

Компания Microsoft приобрела Aorato в ноябре 2014 года и уже через шесть месяцев представила ATA, т.е. Advanced Threat Analytics. Решение может собирать информацию и с помощью стандартных инструментов — через пересылку событий WEF или из сборщика Windows, и из сторонних SIEM.

ATA обнаруживает угрозы следующих типов:

- атаки злоумышленников;

- аномальную активность;

- риски безопасности.

Атаки злоумышленников детерминируются по списку, который определяется инфраструктурой Microsoft. К ним относятся вредоносные запросы на репликацию, Pass-the-Hash и т.д. Аномальная активность определяется с помощью алгоритмов машинного обучения. Выявление рисков безопасности заключается в определении уязвимостей в протоколах или поиске их устаревших версий.

- предотвращать кражи учетных записей и злоупотребление ими.

- выявлять неизвестные угрозы и бороться с их распространением.

Решение лицензируется по количеству устройств либо пользователей.

Кроме отдельной лицензии продукт входит в комплекты лицензий и подписок:

- по пользователям и устройствам — Enterprise CAL Suite;

- только по пользователям — Enterprise Mobility + Security и Enterprise Cloud Suite.

ObserveIT

Созданная в 2006 году израильская компания ObserveIT изначально фокусировалась на контроле внешних поставщиков. Позже разработчики расширили применение продукта до мониторинга сотрудников и привилегированных пользователей. С этого момента целью компании стало полноценное ITM-решение. В феврале 2016 года разработчики представили продукт для предотвращения внутренних угроз. Особенность архитектуры ObserveIT заключается в клиентских агентах, которые не только помогают собирать информацию, но и проводить проактивную блокировку тех или иных пользовательских действий.

Кроме того, решение помогает:

- выявлять скомпрометированные учетные записи.

- проводить аудит системы на соответствие требованиям.

Продукт лицензируется по количеству конечных станций, которые находятся под управлением системы.

Мониторинг персонала и контроль доступа

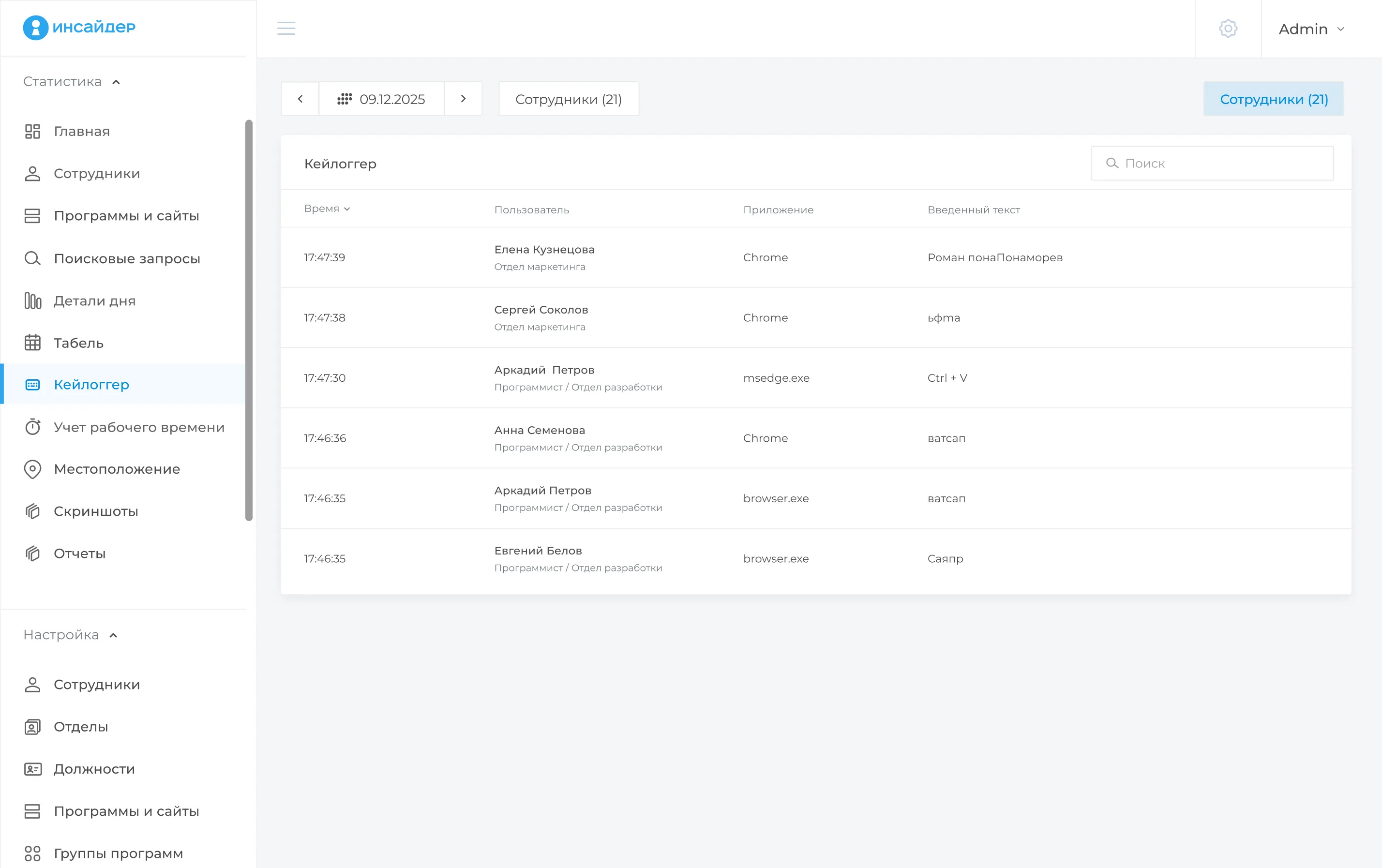

ИНСАЙДЕР

Это система мониторинга и оценки эффективности работы сотрудников за ПК и смартфонами. Есть полный набор функций, необходимых для эффективного мониторинга: анализ рабочего времени сотрудников за компьютером, отображение статистики, просмотр скриншотов рабочих экранов.

Кроме того, ПО помогает:

- контролировать запуск нежелательных приложений и сайтов.

- если произошел инцидент и сработала политика безопасности, ИНСАЙДЕР посылает уведомление руководителю и службе безопасности.

- также программа предоставит информацию о типах и количестве нарушений. Собранные данные можно использовать в качестве доказательной базы.

- разграничивать доступ к информации по должностям.

- мониторить, что пишут сотрудники в разных программах.

Функционал системы не ограничивается только мониторингом персонала, она динамично развивается, в данный момент в разработке следующие услуги и функционал: Опросы 360 (позволяет сотрудникам давать оперативную обратную связь), Система обучения и тестирования сотрудников (позволяет проводить обучение сотрудников, также можно осуществлять адаптацию новичков), Система самоменеджмента (сотрудник видит собственную статистику — скриншоты, табель, список нарушений, анализ продуктивности), Личностные тесты для руководителей и подчиненных (онлайн-тестирования для оценки личностных и деловых качеств руководителей и подчиненных).

HPE ArcSight UBA

Это расширение для SIEM-системы HPE ArcSight. Оно построено на базе компании Securonix, которая фокусируется на различных угрозах — от утечек информации до контроля учетных записей. Расширение позволяет группировать однотипные события, обнаруживать аномалии, определять профили работы пользователей и периодичность возникновения событий.

Кроме того, расширение помогает:

- определять инсайдерскую активность.

- выявлять неизвестные угрозы и предотвращать их распространение.

В сентябре 2017 года произошло слияние software-подразделения HPE и компании MicroFocus — расширение теперь доступно в ее магазине.

Расширение лицензируется по количеству пользователей, для которых осуществляется поиск аномалий.

IBM QRadar UBA

Это расширение для SIEM-системы IBM QRadar. Оно доступно из IBM X-Force App Exchange. Сегодня расширение фокусируется только на поведенческом анализе. Оценки риска для пользователей выставляются на основе статистических правил и методов машинного обучения. Расширение относится к собственным разработкам IBM Security. Компания планирует развивать приложение и расширять сферы его применения.

Кроме того, расширение помогает:

- выявлять инсайдерскую активность и утечки информации, которые инициированы пользователями.

- обнаруживать неизвестные угрозы и предотвращать их распространение, если такая активность касается конечных пользователей.

IBM QRadar UBA — бесплатное приложение.

Другие производители

Некоторые разработчики не представлены на российском рынке. При этом они занимают сильные позиции в сегменте UBA/UEBA. К таким игрокам относятся:

- BalaBit;

- Gurucul Risk Analytics;

- LogRhythm.

Кроме того, следует отметить компании, которых поглотили более крупные корпорации, т.е. Niara и RedOwl.

Информации о том, как эти UEBA-решения применяются в составе продуктов материнских компаний, недостаточно.

Также стоит отметить следующие системы, которые присутствуют на отечественном рынке:

1. McAfee UBA Content Pack. Это решение поддерживает основные правила корреляции. Количество сфер его применения ограничено. 2. RSA NetWitness Suite. В эту систему интегрированы функции UBA вместе с Advanced Threat Detection & Cyber Incident Response.

Оба разработчика лидируют во многих сегментах рынка ИБ, однако в их продуктах недостаточно UBA- и UEBA-функций для отдельного анализа.

Вывод

UBA/UEBA-системы — следующий шаг в выявлении неизвестных угроз, целевых атак и внутренних нарушителей. Только на основании поведенческого анализа такие решения могут обнаруживать аномалии и неочевидные пользовательские взаимодействия с корпоративными системами. Благодаря этому администраторы видят более полную картину безопасности и быстро реагируют на инциденты.

UEBA-решения отлично дополняют SIEM-системы, однако скоро перестанут существовать как самостоятельный продукт. При этом они встраиваются в архитектуру систем, которые фокусируются только на пользователях.

При качественном подходе к определению угроз UEBA-системы уже сейчас воспринимаются как лишние элементы в ИБ-архитектуре компаний. Это становится главным фактором при выборе или отказе от использования того или иного решения. Сегодня UBA- и UEBA-продукты оснащены механизмами тесной интеграции с различными SIEM-системами. Это открывает перед ними широкий рынок как перед OEM-поставщиками.

Российские компании интересуются UEBA-решениями, но пока такие продукты нельзя назвать востребованными.

В целом у UEBA-систем хорошие перспективы. Это позволяет надеяться, что отечественные разработчики начнут расширять аналитические способности своих продуктов и внедрять методы поведенческой аналитики.