- Что такое DLP-система

- Как выбрать DLP-систему

- Российский или зарубежный продукт

- Обзор лучших DLP-систем

- Аналоги DLP для малого и среднего бизнеса

- Принцип работы DLP-систем

- Задачи, которые решает DLP-система

- Классификация DLP-систем

- Перспективы и тренды DLP-систем

- Внедрение DLP-системы: этапы и порядок

- Итоги: ИНСАЙДЕР как разумная альтернатива DLP

Обзор DLP-систем: что это, как выбрать, ТОП лучших программ для защиты от утечек данных

DLP-система (аббревиатура расшифровывается как Data Loss Prevention) — программный продукт, который защищает компанию от потерь конфиденциальной информации. В переводе с английского термин означает «предотвращение утечки данных».

Что такое DLP-система

Благодаря внедрению DLP можно следить за входящими и исходящими потоками информации, предотвращать несанкционированную передачу данных.

Как выбрать DLP-систему

Российские и зарубежные разработчики создают все больше защитных программ, из-за чего пользователям сложно определиться, какой сервис им подходит. Корректное техзадание поможет сразу исключить неподходящие варианты ПО и упростить выбор. Перечислим ключевые критерии, которые нужно учитывать:

- Сколько каналов одновременно контролирует программа.

- Насколько быстро и надежно работает ПО.

- Какими аналитическими возможностями обладает программа.

- Насколько надежен производитель продукта.

- Есть ли техподдержка, насколько быстро она реагирует на обращения пользователей.

- Сколько стоит ПО и его обслуживание.

Программа должна предотвращать утечки информации по всем каналам, которые использует организация. Если система оставляет хотя бы одну «лазейку», необходимо оценить, компенсируют ли возможности ПО отсутствие контроля над незащищенным каналом.

Узнать, подходит ли организации конкретная DLP-система, помогут следующие критерии:

- простота создания системы безопасности;

- информативность отчетов;

- наличие базы перехвата;

- инструменты для расследований.

От ведения мониторинга и архивирования перехваченных данных зависит отчетность. Какие типы информации включает теневая копия:

- интернет-трафик;

- почтовые рассылки;

- активность на принтерах;

- попадающие на USB-носители файлы.

Также копия может содержать информацию, которая проходит по сетевым протоколам.

Теневое копирование помогает расследовать инциденты, однако не все программы оснащены опцией резервирования. Возможность сохранять копии оказывает дополнительную нагрузку на сетевые ресурсы и станции пользователей.

Чтобы грамотно выбрать DLP, предварительно проанализируйте ценность данных, которые нуждаются в защите. Система должна быть экономически выгодна: стоимость ее внедрения не должна превышать вероятные финансовые потери от утечки данных.

Как только завершится первый шаг внедрения DLP, исполнителю станет ясно, какие функции должны быть у системы защиты. Сразу необходимо озвучить стоимость системы, установки, настройки, тестирования и техподдержки.

При выборе DLP выясните у разработчика:

- Насколько сложно устанавливать систему и поддерживать ее работоспособность. Уточните, содержит ли она необходимые программы для работы с базами данных. В компании должны быть сотрудники, которые при необходимости сделают резервные копии, обеспечат восстановление и обновление данных и т. д.

- Как DLP будет взаимодействовать с работающей в компании компьютерной системой, будут ли они взаимодополняющими решениями.

- Какие навыки потребуются ИБ-специалистам для выполнения должностных обязанностей.

Российский или зарубежный продукт

Иностранные разработчики уделяют много внимания локализации решений, однако лучше выбирать ПО с привычными лингвистическими алгоритмами.

Закон об импортозамещении обязывает государственные компании и учреждения использовать отечественные системы. При проведении тендеров в госсекторе российские продукты получают преференции.

Если DLP, которую советует компания-разработчик, не соответствует бюджету компании, выберете упрощенные версии. Например, некоторые DLP блокируют каналы передачи информации без анализа контента или имеют ограниченный набор опций для анализа.

Перед покупкой надо протестировать несколько DLP-систем в соответствии с техзаданием и бюджетом. Перед испытаниями составьте программу и методику тестирования. Обнаружить все нюансы и проверить работоспособность ПО можно всего за 2–4 недели.

Обзор лучших DLP-систем

Для обзора использовались коммерчески доступные на момент подготовки обзора версии DLP-систем, а также документация и открытые обзоры продуктов.

SearchInform

«СерчИнформ Контур информационной безопасности» — DLP-система, в которую встроены инструменты для аналитики корпоративной сети. КИБ контролирует большинство каналов утечки информации.

Функционал SearchInform

Функции «СерчИнформ КИБ»:

- Диагностика и контроль рабочих мест сотрудников в режиме реального времени.

- Архивирование всех действий персонала для дальнейшего анализа. При необходимости администратор может заблокировать подозрительного пользователя или определенные возможности на его ПО.

- Блокировка передачи данных на внешние устройства. Например, на флеш-карту.

- Сохранение в системе факта передачи данных. Функция полезна при проведении расследования.

Стоимость SearchInform

На официальном сайте производителя не указаны тарифы и их стоимость. В большинстве случаев это говорит о высокой цене. Зато есть возможность получить неограниченную пробную версию программы на месяц. Для этого нужно заполнить форму обратной связи на сайте компании.

Вывод о SearchInform

Программа преимущественно ориентирована на сбор, анализ и централизованное хранение данных. Возможность блокирования внешних каналов передачи информации развита слабо. В программе большое количество функций, которыми нужно управлять с разных консолей. Чтобы разобраться в системе, не обойтись без инструкции. Пользователи отмечают, что такое количество консолей делает управление хаотичным.

Solar Dozor

Solar Dozor — система от «Ростелеком» для обнаружения фактов мошенничества внутри компании, контроля общения сотрудников и предотвращения информационных утечек.

Функционал Solar Dozor

DLP-система выполняет следующие функции:

- Разоблачает инсайдеров и распространителей сплетен.

- Сканирует данные электронной почты, которые были до установки Solar Dozor, для анализа содержимого.

- Создает детальные визуализации графов связей и тепловых карт коммуникаций.

- Оперативно формирует отчет о каждом сотруднике.

- Предоставляет информацию с трех точек зрения — сотрудников, службы информационной безопасности, данных.

Система обладает функцией обнаружения аномалий в поведении сотрудников.

Стоимость Solar Dozor

На официальном сайте производителя можно получить расчет стоимости системы. Он зависит от состава выбранных модулей, количества работников в компании и необходимых работ по внедрению DLP-продукта. Отдельно нужно покупать техническую поддержку и легализацию внедрения программы в организации.

Выводы о Solar Dozor

DLP-система мониторит всю передаваемую информацию, перехватывает конфиденциальные данные в сообщениях сотрудников и блокирует каналы передачи. Архив программы позволяет быстро находить информацию и формировать подробные отчеты по инцидентам. Аналитические инструменты Solar Dozor позволяют выявлять даже косвенные признаки мошенничества и выявлять скрытые угрозы.

Стахановец

Программа занимает лидирующие позиции на мировом рынке защитных систем благодаря балансу цены и качества, а также уникальным DLP-опциям, которыми не обладает большинство конкурентов.

Функционал

- Не дает сделать фото экрана и скачать документы с конфиденциальными данными.

- Перехватывает файлы, текстовые и голосовые сообщения в электронной почте и мессенджерах, тем самым предотвращает утечки информации.

- Фиксирует моменты, когда сотрудники копируют и переносят файлы на съемные носители.

- Дает возможность работать в распределенном режиме и обнаруживает точное местоположение подчиненных, даже если они используют VPN.

- Использует биометрические характеристики для идентификации специалистов, что позволяет выявить несанкционированный доступ к корпоративным ресурсам.

Программу легко установить, она минимально нагружает центральный процессор, благодаря чему работает даже на компьютерах с малой мощностью. Такая универсальность позволяет предотвратить утечку данных на всем оборудовании компании.

Стоимость

Цена DLP-системы зависит от срока действия лицензии. Ее длительность может составлять 3 месяца, год или быть бессрочной. Лицензия «Стахановец: Полный Контроль» стоит от 1 018 рублей, а цена на «Стахановец: ПРО» рассчитывается в индивидуальном порядке. Каждая из них соответствует одной учетной записи пользователя на ПК или домене.

Вывод

Программа обладает мощной системой аналитики, которая оценивает работу команды более чем по сорока параметрам и сводит результаты в удобный отчет. Таким образом, DLP «Стахановец» не только помогает предвидеть риски и предотвратить утечку корпоративных данных, но и способен углубленно анализировать действия персонала.

Falcongaze SecureTower

SecureTower — комплексное решение для защиты корпоративных данных. Производитель позиционирует систему как 2 в 1 — предотвращение утечки информации и контроль пользовательской активности.

Функционал Falcongaze SecureTower

Система обладает следующими функциями:

- Программа делает снимки рабочих столов сотрудников для контроля их деятельности.

- Предоставляет расширенную панель инструментов для анализа архивной информации.

- Позволяет переходить к любому событию из отчета.

- Дает возможность сортировать инциденты по категориям — исследованные, отложенные, неисследованные.

К преимуществам программы относится отслеживание мессенджеров — «Вайбера» и «Телеграмма».

SecureTower простая в установке DLP-система, не требующая детального изучения инструкции. Программой комфортно управлять и работать с ее архивом.

Стоимость SecureTower

Цена DLP-системы не указана на сайте. Разработчик предоставляет возможность попробовать полный функционал программы в течение месяца. Чтобы получить программу на бесплатное тестирование, нужно оставить контактные данные компании.

Вывод о SecureTower

Система позволяет пользователям совершать любые действия. Программа создает копию всех манипуляций для последующего анализа и расследования. SecureTower блокирует перехваты ограниченного количества протоколов — SMTP, MAPI и HTTP. По сути, система ориентирована на мониторинг нежелательных действий, нежели на перехват и блокирование.

DeviceLock Endpoint DLP Suite

DeviceLock (ранее известна как «Смарт Лайн Инк») — DLP-система, которая анализирует все каналы связи и блокирует передачу конфиденциальных данных с помощью внешних устройств — флешек, принтеров — и посредством различных интернет-сервисов.

Функционал DeviceLock

- Мониторинг информации.

- Оптическое распознавание символов (OCR).

- Создание теневых копий передаваемых файлов.

- Блокирование действий и доступов пользователей к корпоративным ресурсам.

- Запрет на удаление системы DeviceLock пользователями, которые не имеют на это прав.

Стоимость DeviceLock

Цена на ПО предоставляется разработчиками по запросу. Программа имеет дополнительные модули NetworkLock и ContentLock, лицензию на которые можно приобретать по отдельности.

Вывод о DeviceLock

Система контролирует большинство каналов утечки информации, включая общение в популярных мессенджерах. Программа имеет большой набор инструментов для предотвращения утечки конфиденциальной информации, делает теневое копирование, блокирует перемещение данных на внешние носители и передачу данных через буфер обмена. DeviceLock имеет простое управление.

Zecurion Device Control (Zlock)

Zecurion Device Control — это модуль контроля периферийных устройств в составе гибридной DLP-системы Zecurion, предназначенный для защиты корпоративных данных от утечек через локальные каналы.

Функционал Zecurion

DLP-система контролирует следующие каналы передачи данных:

- Вложения и письма, отправленные через корпоративную электронную почту, переписки в соцсетях и блогах.

- Доступ к данным, которые хранятся на пользовательских компьютерах, серверах, оптических дисках, рабочих станциях и магнитных лентах.

- Печать на сетевых и локальных принтерах

- Мессенджеры — Google Talk, CQ, mail.Ru Агент, QIP, Skype и т. д.

- Сетевые каналы, запись файлов на внешние устройства.

Единая консоль для управления всеми функциями системы — добавление и удаление пользователей, предоставление быстрого доступа, просмотр информации о теневом копировании данных и пр.

Стоимость Zecurion

На официальном сайте не представлены цены и тарифы на внедрение системы. Для ознакомления с особенностями использования Zecurion можно получить демоверсию после заполнения формы обратной связи на сайте.

Выводы о Zecurion

Система контролирует все возможные каналы передачи данных, перехватывает трафик и проверяет наличие корпоративных данных в нем. После выставления нужных настроек программы администратором Zecurion может самостоятельно принимать решение о запрете передачи и печати файлов с конфиденциальной информацией. Наличие архива системы позволяет создавать базу данных для расследований инцидентов.

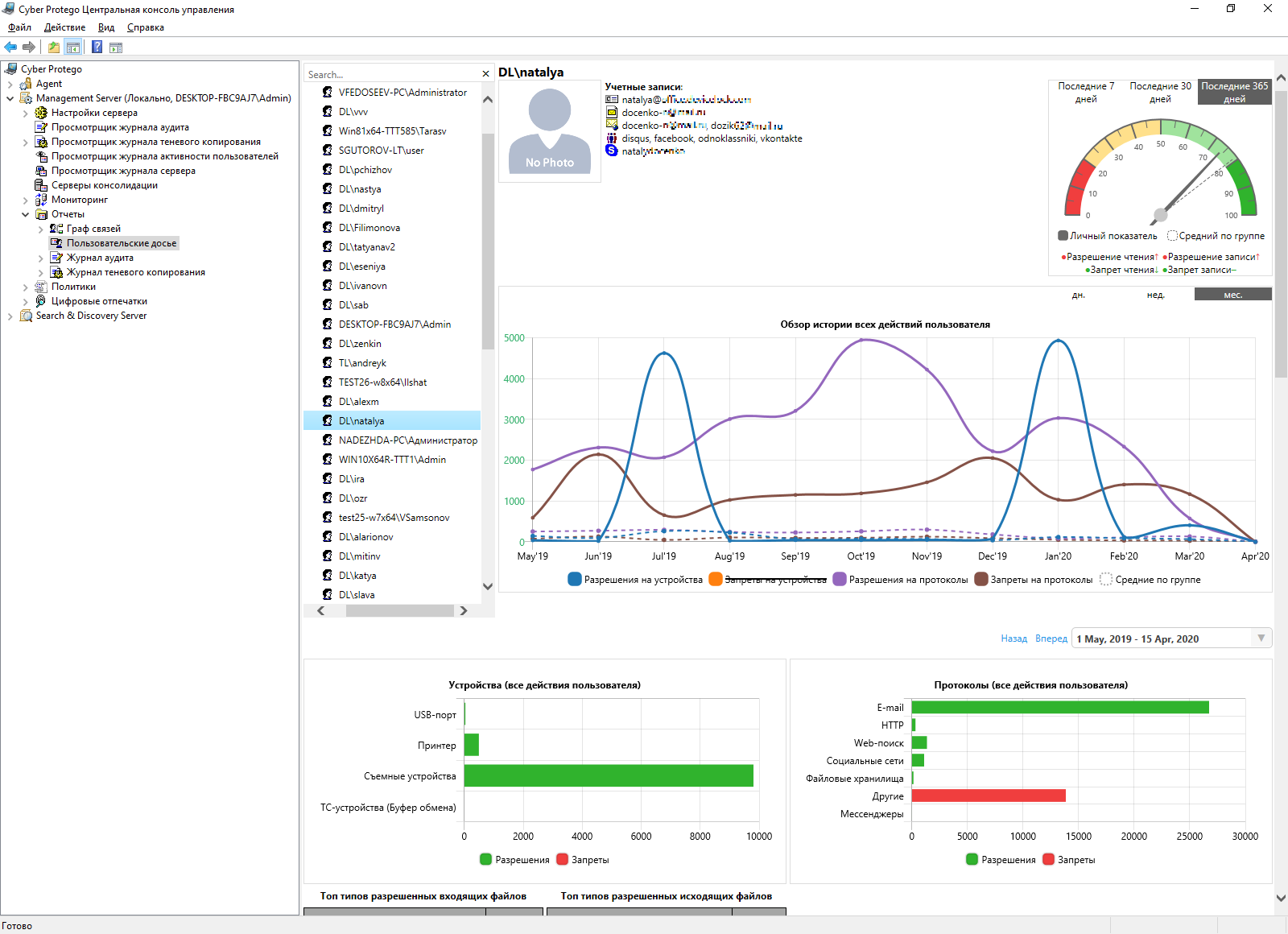

Кибер Протего

Комплексное DLP-решение, которое предотвращает утечку данных с корпоративных компьютеров, серверов и виртуальных сред.

Функционал

- Контролирует сетевые каналы связи, периферийные устройства и порты.

- Сканирует инфраструктуру предприятия, чтобы выявить конфиденциальную информацию в файлах, которые хранятся на устройствах фирмы.

- Индексирует все данные на серверах управления, в том числе теневые копии и различные журналы, например, нажатия клавиш.

- Распознает свойства документов и файлов, автоматически определяет более 5 300 их типов.

- Строит карточку-досье каждого сотрудника на основе анализа отклонений поведения от нормы.

Также ПО записывает экран компьютера работника, регистрирует нажатия клавиш, сохраняет информацию об активных процессах и приложениях.

Стоимость

Цену DLP Cyber Protego определяет список компонентов, которые нужны пользователю. Консультацию по всем необходимым вопросам можно получить на официальном сайте вендора.

Вывод

Обширный набор методик для контроля операций над корпоративными данными позволяет «Кибер Протего» предотвращать утечки информации, отслеживать передачи конфиденциальных сведений и выявлять нарушения правил их хранения.

Safecopy

Safecopy — DLP-система, которая предназначена для защиты конфиденциальных документов от копирования, распечатывания, передачи третьим лицам. При возникновении инцидента программа поможет определить источник утечки информации.

Функционал Safecopy

Safecopy выполняет следующие функции:

- Ведет базу данных документов, содержащих корпоративную информацию.

- Ставит маркировку на бумажные и электронные документы, ведет учет, кому и когда они выданы.

- Выявляет поддельные документы.

- Почти со 100%-ой вероятностью определяет каналы утечки данных.

Благодаря запатентованной технологии маркирования документов результаты расследования инцидента при помощи Safecopy могут быть представлены в суде в качестве доказательств.

Стоимость Safecopy

Информации о цене, тарифах или факторах, которые влияют на ценообразование программы, в открытом доступе нет. Протестировать DLP-систему и получить ответы на возникшие вопросы, можно после заполнения формы обратной связи.

Вывод о Safecopy

Для защиты документооборота система применяет видимые и незаметные способы маркировки. В итоге все копии, которые получают сотрудники, практически не отличаются внешне. Но при расследовании инцидента определить, чья копия стала причиной утечки данных, не составит никакого труда. Система помогает предотвратить распространение важных для компании документов любого формата — печатных и электронных.

StaffCop Enterprise

Российская программа от компании «Атом Безопасность», которая защищает от внутренних угроз, позволяет узнать о возможных утечках информации, помогает контролировать бизнес-процессы и отслеживать эффективность работы сотрудников.

Функционал

- Ищет потенциальные утечки информации и защищает от инсайдеров.

- Обнаруживает сотрудников, которые не лояльны организации, и раскрывает схемы мошенничества.

- Производит мониторинг персонала в режиме реального времени и выявляет группы риска.

- Расследует инциденты нарушений информационной безопасности.

- Блокирует сайты и приложения отдельных групп пользователей.

- Контролирует USB-порты и съемные устройства.

- Распознает изображения, а также осуществляет аудио- и видеоконтроль.

Стоимость

StaffCop Enterprise обладает гибкой системой выдачи лицензий и несколькими тарифными планами:

- «Бессрочный»;

- «ФСТЭК»;

- «Стандарт» (на 3, 12 и 24 месяца);

- «Pro» (на 3 или 12 месяцев).

Стоимость подключения одного ПК рассчитывается индивидуально с учетом потребностей клиента.

Вывод

Гибкие конфигурации оповещений и фильтрации помогают оперативно обнаруживать потенциальные утечки и вторжения, что значительно уменьшает их последствия. При подобных инцидентах Staffcop Enterprise Agent позволит быстро определить источник нарушения информационной безопасности, а также точно установить время, автора и количество потерянных данных.

Infowatch Traffic Monitor

Infowatch — самая распиаренная DLP-система российского рынка. Разработчики пишут, что ПО может не только перехватывать нарушения, но и прогнозировать риски и предлагать пути достижения максимальной эффективности трудовых процессов.

Функционал Infowatch

Программа обладает следующим функционалом:

- Благодаря искусственному интеллекту система анализирует не только текстовые документы, но и изображения, техническую документацию и чертежи.

- Программа перехватывает информацию в «Телеграме» и «ВКонтакте» — не только текстовые сообщения, но и прикрепленные файлы и голосовые сообщения.

- Обеспечивает наблюдение за происходящим на экране ПК через скриншоты.

У Infowatch структурированный интерфейс, много инструментов для работы с архивированными данными.

Стоимость Infowatch

Цена на Infowatch не представлена на сайте производителя. Но можно заказать полнофункциональную демоверсию на месяц, для этого нужно заполнить форму обратной связи. На сторонних ресурсах встречается информация, что цена на стандартную версию начинается от 600 000 ₽, на Enterprise — от 2 млн ₽.

Вывод об Infowatch

У системы удобная панель управления, дружественный интерфейс, широкий функционал для мониторинга рабочих систем, но ограниченные возможности блокировки нежелательных действий сотрудников. Комплектация программы подбирается под запросы бизнеса. Это позволяет внедрить только те модули, которые нужны, что способствует удовлетворению потребностей бизнеса. Опциональные возможности можно будет докупить, если компании потребуется конкретное функциональное решение.

Гарда Предприятие

«Гарда Предприятие» — DLP-система, которая создана для выполнения и автоматизации рутинных задач HR/ИБ/ЭБ-специалистов.

Функционал

Программа обладает следующим функционалом:

- Анализирует все передаваемые данные на наличие в них конфиденциальных сведений.

- Блокирует отправку документов с грифом секретности, чертежей и пр.

- Контролирует эффективность работы сотрудников, формирует отчет по использованию рабочего времени.

- Заполняет профили сотрудников автоматически. В досье входят данные о должности, учетных записях на различных сервисах,статистика по действиям и последние события.

- Мониторит каналы передачи данных и сетевой трафик без установки агента на компьютеры сотрудников.

- Формирует отчеты и обновляет их в режиме реального времени.

Программа обладает удобным и интуитивно-понятным пользовательским интерфейсом.

Стоимость «Гарда Предприятие»

Узнать цену внедрения можно, оставив заявку на сайте. Из преимуществ можно протестировать функционал DLP-системы перед покупкой.

Вывод о «Гарда Предприятие»

«Гарда Предприятие» внедряется в компанию в виде готового решения с учетом потребностей организации. Это значительно упрощает установку и уменьшает ее продолжительность до нескольких дней. Система быстро выполняет поиск необходимой информации по собственному архиву. Программа имеет единый центр управления и хорошую горизонтальную масштабируемость, что позволяет устанавливать ее на предприятиях любого масштаба.

Everytag Information Leaks Detection

Everytag Information Leaks Detection служит для защиты бумажных и электронных документов. Запатентованная система незначительных изменений документов позволяет установить виновника утечки информации.

Функционал Everytag Information Leaks Detection

Главная функция программы — выполнение незаметного глазу форматирования документа. При открытии система создает персонализированную копию для каждого сотрудника. В случае распространения конфиденциальных документов определить канал утечки будет легко. Нужно будет соотнести документ и данные программы.

Стоимость Information Leaks Detection

Единственная информация о цене, которую удалось найти, говорит «в связи с особенностями лицензирования цена на данный продукт предоставляется по запросу».

Вывод об Information Leaks Detection

Программа является хорошим дополнением к существующим в компании методам безопасности конфиденциальной информации. В качестве самостоятельного средства система не сможет обеспечить защиту в полном объеме. Но способна помочь найти виновника хищения информации и тем самым предотвратить дальнейшие информационные нарушения.

Symantec

Symantec Endpoint Protection — лидер в области информационной безопасности. Он известен как в России, так и во всем мире.

Функционал

- Обнаруживает и нейтрализует угрозы на всех уровнях компании — во встроенных системах и мобильных устройствах, настольных компьютерах, серверах, шлюзах и в облачных хранилищах.

- Уничтожает вредоносный код, включая вирусы, троянские и шпионские программы, рекламное ПО, боты и руткиты.

- Предотвращает эпидемии информационной безопасности и облегчает административную нагрузку.

- Обновляет NAC без дополнительной установки ПО в конечных системах.

Решение дает возможность индивидуально настроить права доступа для каждого подчиненного, что предотвращает утечки информации. В том случае, если данные все же ушли в чужие руки, то программа позволяет их зашифровать.

Стоимость

Цена неизвестна, но сегодняшние проблемы с распространением продукта на рынке в России, скорее всего, сильно завысят стоимость этой DLP-системы.

Вывод

Программа обнаруживает и нейтрализует опасности на всех уровнях организации. Она устраняет риски в точках контроля и обладает высокой наглядностью, что позволяет выявлять на 30 % больше угроз.

Эта DLP-система подходит как небольшим компаниям, так и крупным предприятиям с числом работников более 100 тысяч.

Сейчас российским пользователям купить Symantec на официальном сайте нельзя, поэтому приобретение ПО возможно только через дистрибьюторов.

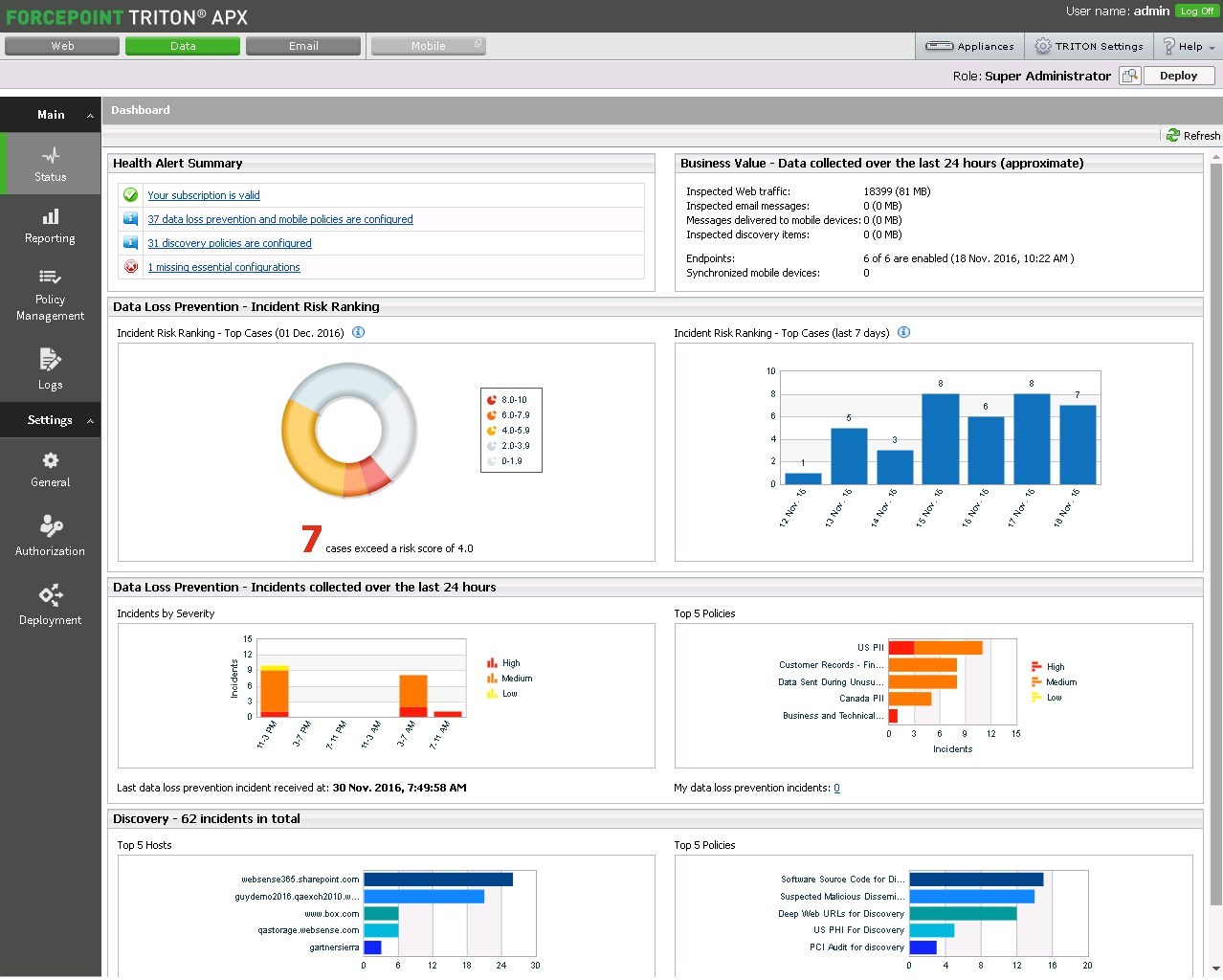

Forcepoint

DLP-система, которая защищает от широкого спектра угроз и распространенных путей утечки данных как внутри сети, так и за ее пределами.

Forcepoint выявляет подозрительных пользователей, что позволяет уменьшить число ложных срабатываний и оптимизировать разрешение инцидентов. Сотрудники компании смогут безопасно работать на различных устройствах и подключаться к нескольким сетям и приложениям в облаке.

Функционал

- Защищает вне сети конфиденциальную информацию на системах macOS и Windows, а также конечные точки от различных угроз.

- Контролирует использование USB-устройств с помощью блокировки или шифрования конфиденциальной информации, которую передают на съемные носители.

- Обеспечивает защиту на всех конечных точках от входящих угроз и исходящих данных, которые скрыты в SSL-трафике.

- Позволяет использовать облачные сервисы, такие как Office 365 и Box Enterprise.

Контроль использования съемных носителей доступен только на Windows.

Стоимость

Хотя цены на официальном ресурсе компании не раскрываются, сторонние источники в интернете сообщают, что минимальная стоимость годовой лицензии на одного пользователя составляет $19.

Вывод

Forcepoint DLP Endpoint обеспечивает сохранность данных, что дает возможность мобильным сотрудникам безопасно работать везде и всегда. Современная система оперативно находит и защищает конфиденциальную информацию, а также предоставляет сведения об атаках на корпоративные устройства.

Российские пользователи могут купить Forcepoint лишь у дистрибьюторов, так как прямые закупки с официального сайта недоступны.

Аналоги DLP для малого и среднего бизнеса

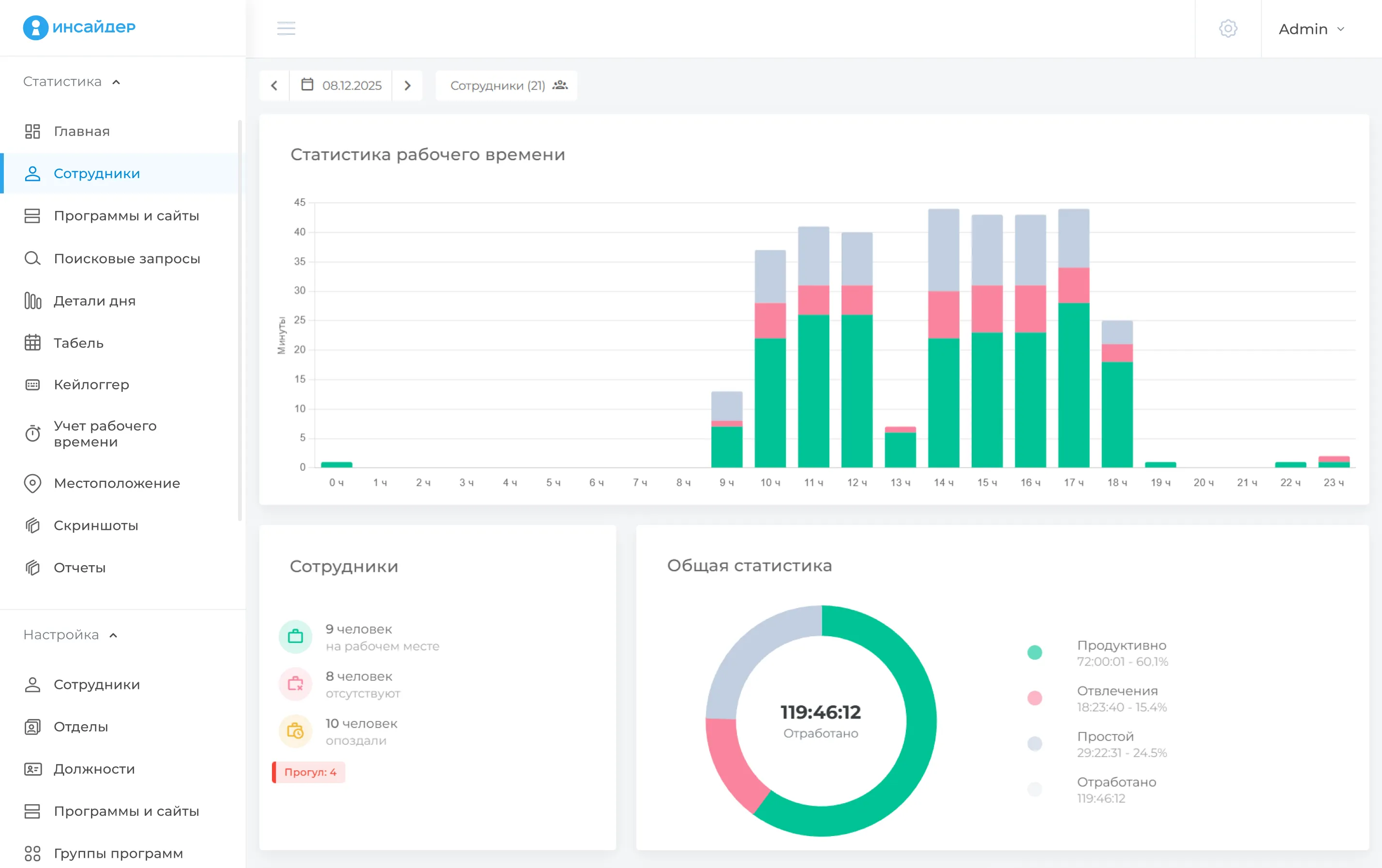

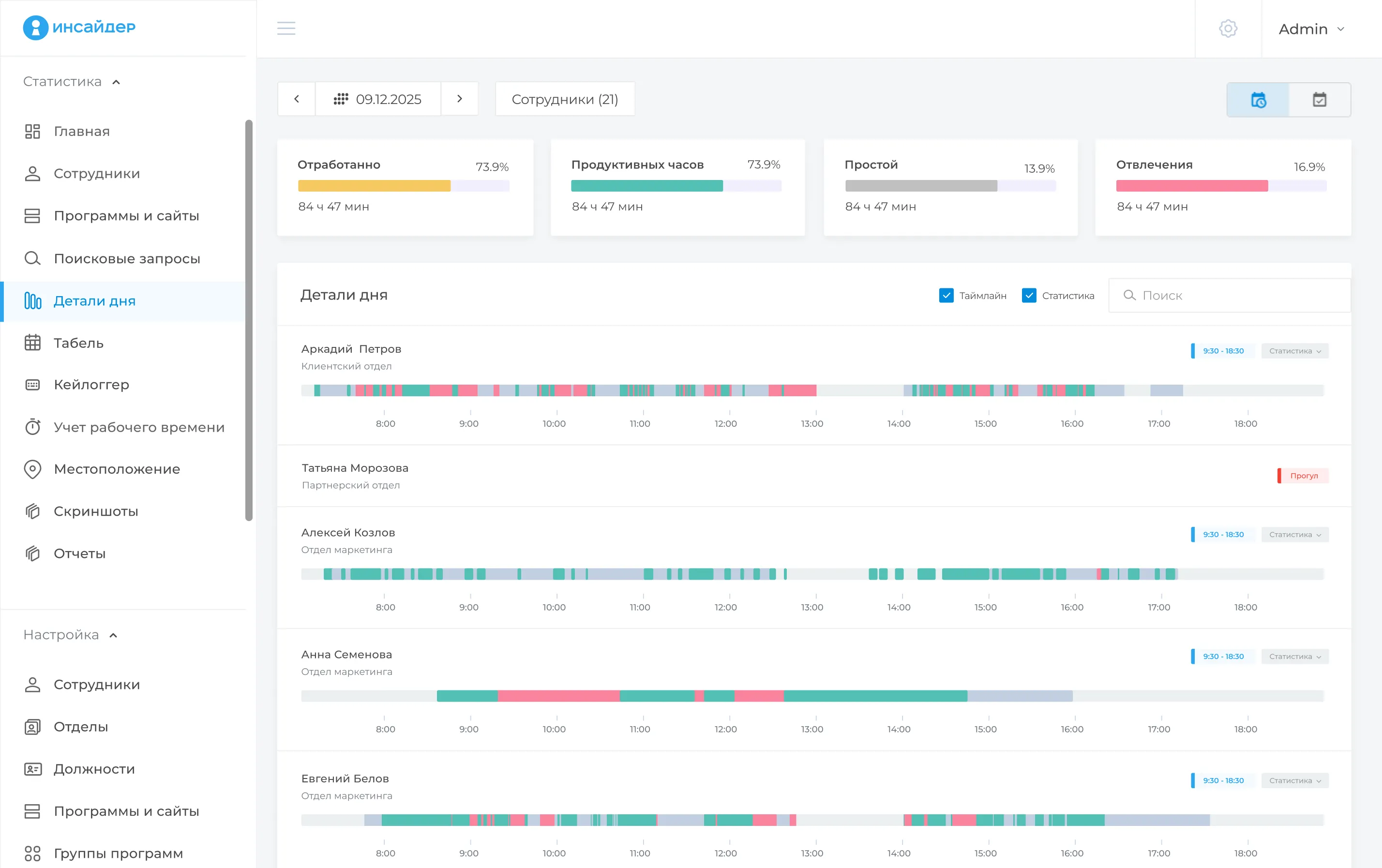

ИНСАЙДЕР

Сайт разработчика: инсайдер.рф

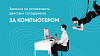

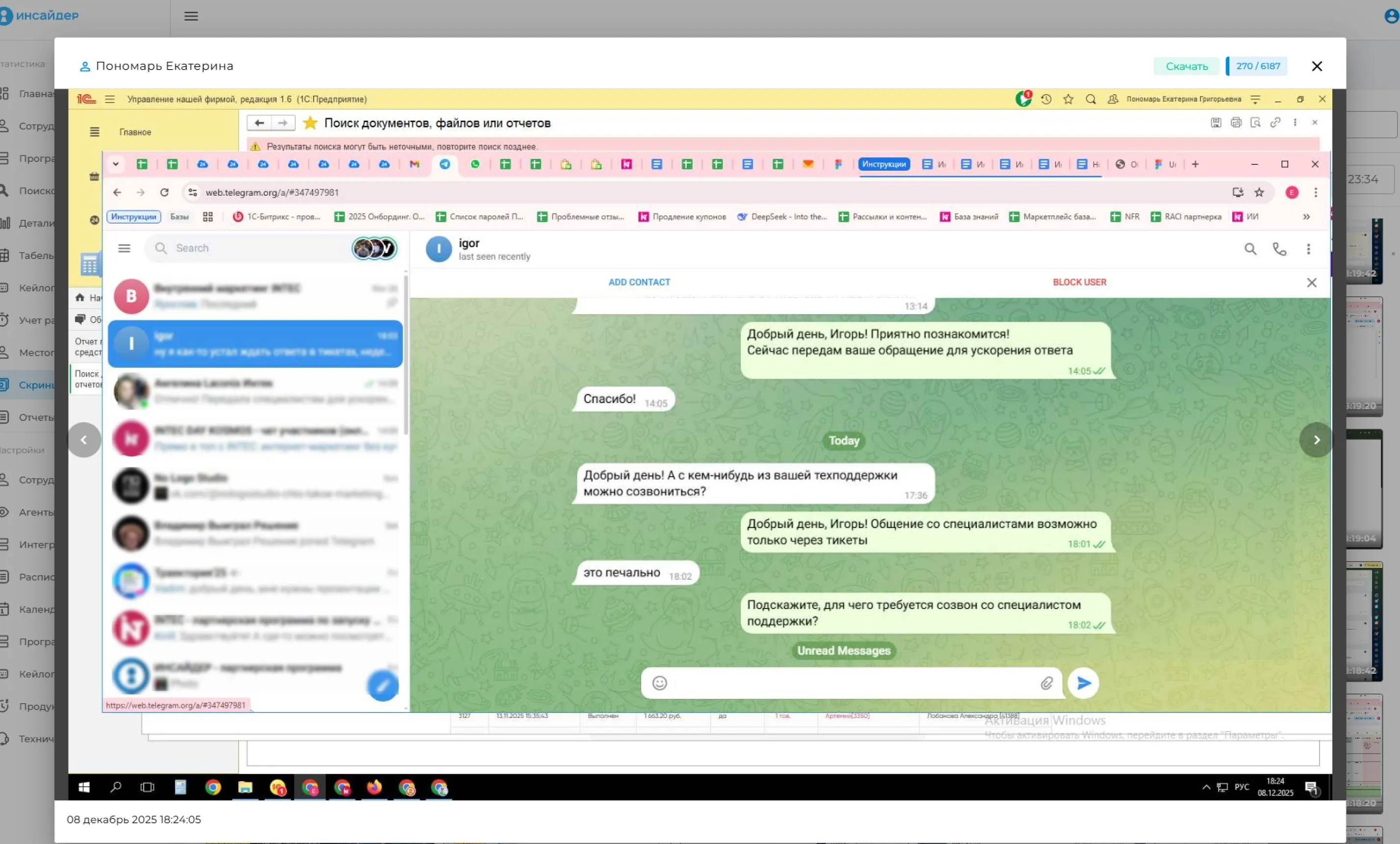

«ИНСАЙДЕР» представляет собой высокопроизводительную систему с широким набором инструментов, в том числе и для контроля утечек корпоративных данных, контроля коммуникаций работников и выявления мошеннических схем внутри компании. Входит в реестр российского ПО.

Функционал «ИНСАЙДЕРа»

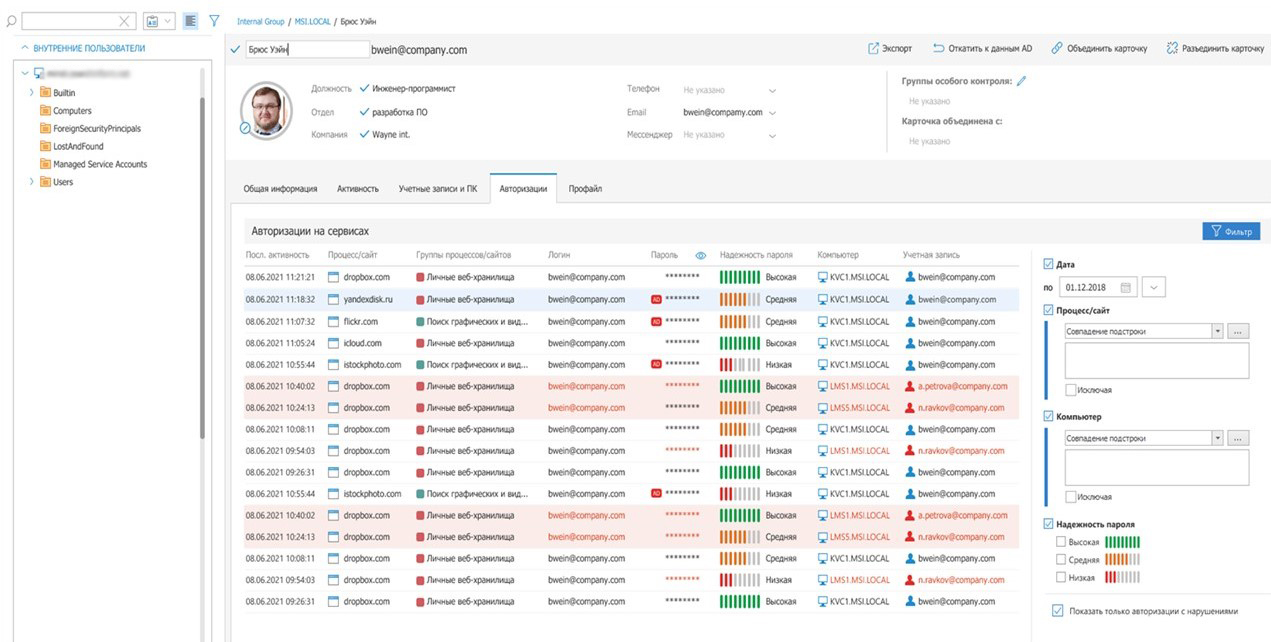

«ИНСАЙДЕР» выполняет следующие функции:

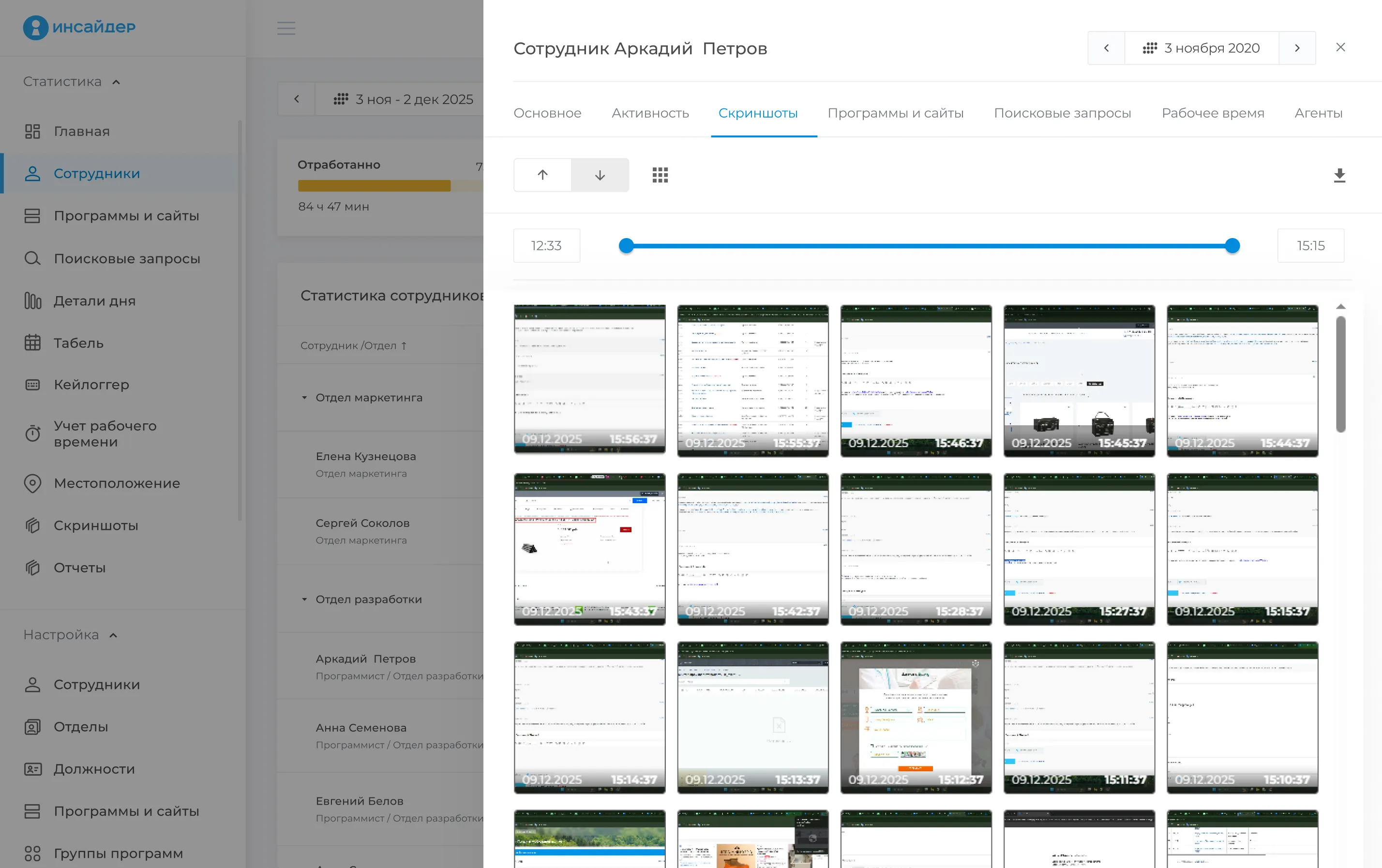

-

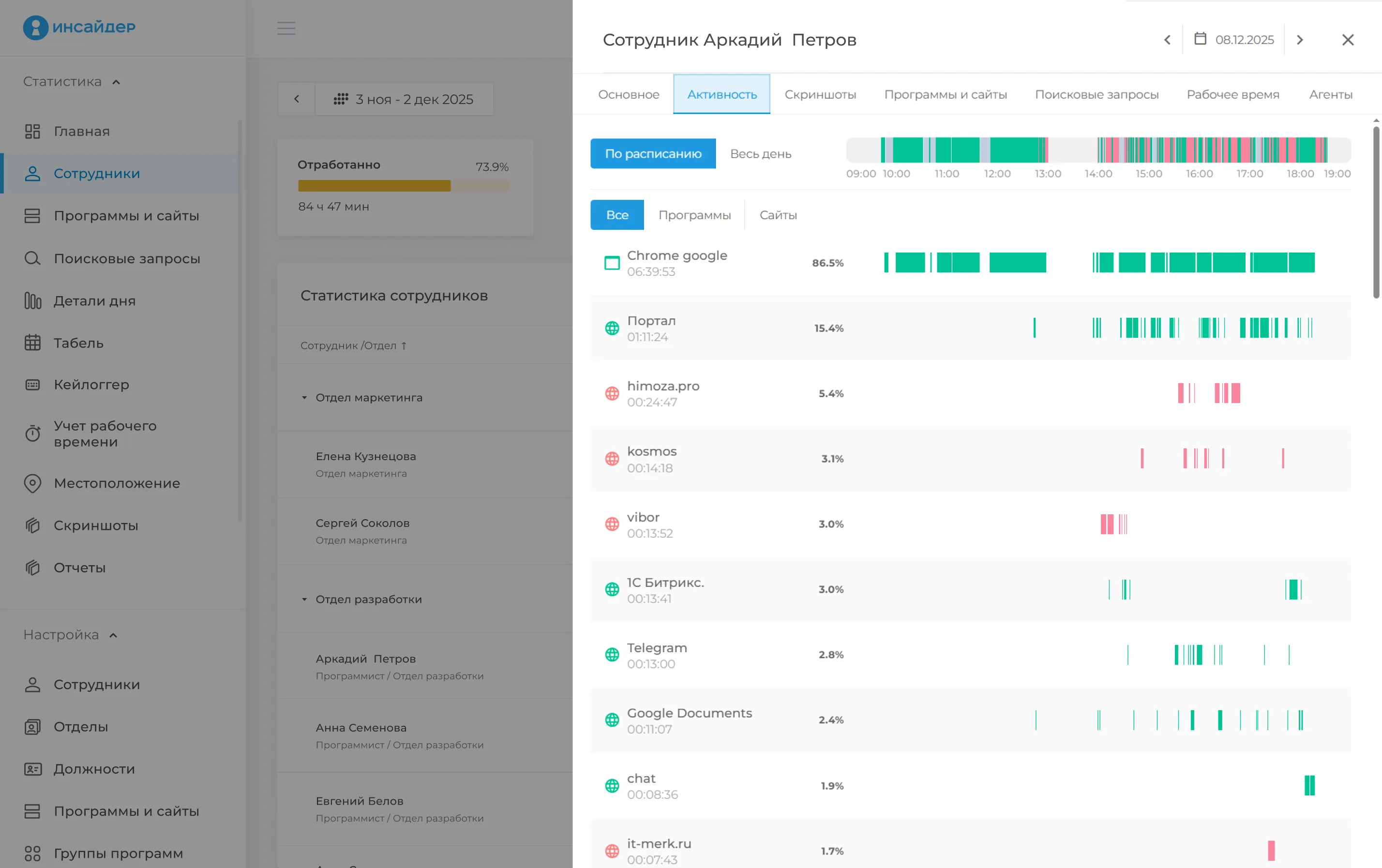

Система в режиме реального времени проводит диагностику компьютеров сотрудников. Запускается вместе с ПК.;

-

Программа делает скриншоты рабочего стола компьютера/экрана смартфона каждого сотрудника с определенной периодичностью или при срабатывании оповещения о нарушении.

-

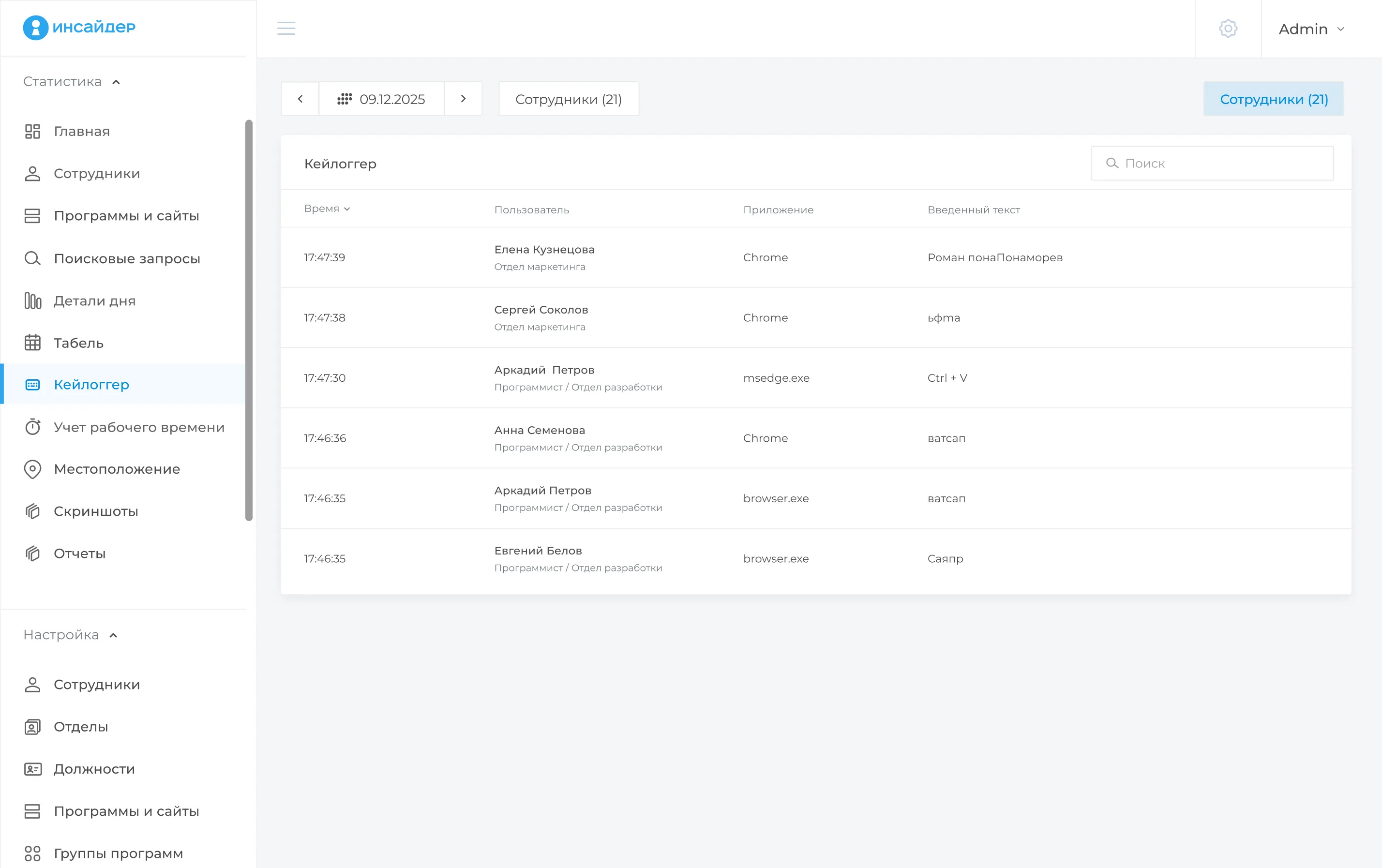

DLP-система оснащена кейлоггером, что позволяет анализировать цифровые отпечатки пользователей.

-

Для предоставления наиболее достоверной информации «ИНСАЙДЕР» показывает активность сотрудника для понимания контекста.

Агент работает даже на удаленном компьютере, который не находится в локальной сети компании. Программа может собирать данные на ПК или на терминальном сервере. Все действия на рабочем компьютере программа передает на сервер.

Стоимость «ИНСАЙДЕРа»

Стоимость зависит от выбранного тарифа и версии DLP-программы. Все цены производитель открыто публикует на сайте, в отличие от большинства компаний.

Вывод об «ИНСАЙДЕРе»

Система позволяет мониторить бесплатно до пяти компьютеров. Всю собранную информацию «ИНСАЙДЕР» анализирует по вхождению ключевых слов. Программа формирует отчеты для руководителя на основе «запрещенных» словосочетаний и в скрытом режиме фиксирует нарушения, что впоследствии дает возможность провести расследование, найти нарушителя и предотвратить нанесение дальнейшего урона. Система работает на Windows, Linux и Android, часто обновляется, имеет удобный и интуитивно понятный интерфейс.

Perimetrix SafeSpace

Perimetrix — DLP-система, которая разработана для введения режима секретности на крупных предприятиях. Программа позволяет контролировать и анализировать весь жизненный цикл корпоративной информации — с момента ее создания до официальной ликвидации.

Функционал Perimetrix

Система предназначена для решения следующих задач:

- Маркирование документа и перенос метки при его копировании.

- Встраивание метки в глубинную структуру файла, чтобы пользователи не могли ее удалить.

- Блокирование любых действий с документами ограниченного доступа от пользователей, у которых нет прямого разрешения.

- Контроль любых манипуляций с защищенными документами — система сверяет все допуски и либо допускает, либо запрещает действие.

«Периметрикс» ориентировал на повышение конкурентоспособности компании.

Стоимость Perimetrix

Стоимость DLP-системы нигде не указана. Демоверсия на сайте не представлена.

Вывод о Perimetrix

В линейку Perimetrix входят три продукта, нацеленные на выполнение определенных функций — безопасного хранилища данных, создание аудируемой среды для обработки корпоративных данных в соответствии с требованиями безопасности, контроля каналов связи. Компания может выбрать тот, который больше всего соответствует ее потребностям. Одновременное использование трех модулей обеспечивает информационную безопасность предприятия.

CleverControl

DLP-система подойдет предприятиям любого масштаба, которым необходимо оптимизировать рабочие процессы, улучшить продуктивность служащих и разумно распределить свои ресурсы для повышения производительности. Это решение также поможет повысить уровень информационной безопасности и снизить репутационные риски.

Функционал

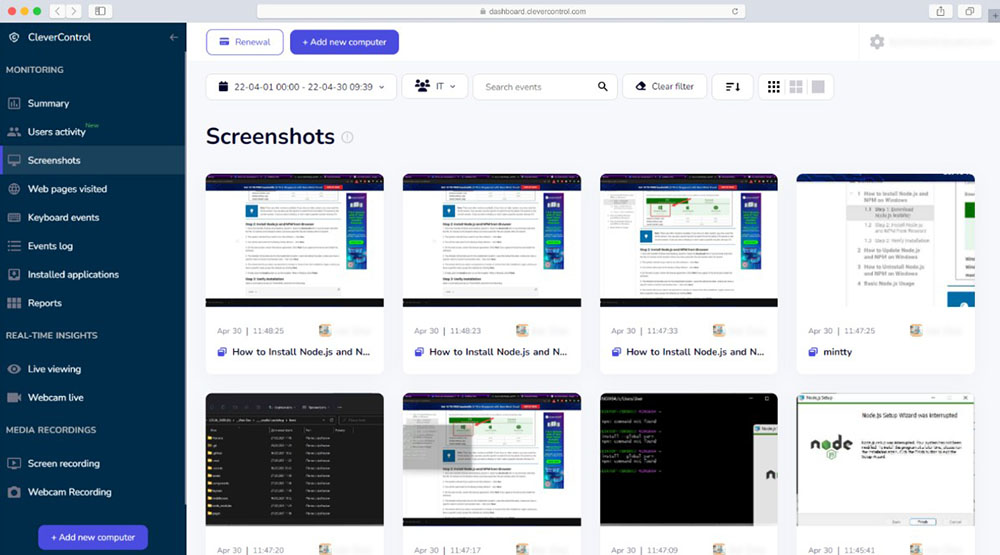

- Отслеживает социальные сети, сайты и программы, которые посещают и запускают сотрудники.

- Перехватывает нажатия клавиш.

- Сохраняет поисковые запросы.

- Делает скриншоты экрана, а также записи с микрофона и веб-камеры.

- Анализирует содержимое буфера обмена.

- Осуществляет мониторинг подключенных устройств, в том числе аппаратных кейлоггеров.

Пробная версия отражает весь функционал, который доступен в варианте для коммерческого использования. Это позволяет всем желающим оценить возможности программы и провести практические испытания. Чтобы получить доступ к пробной версии, пользователи могут подать заявку на официальном сайте.

Стоимость

Программа не имеет классических тарифных планов. Стоимость зависит от выбора клиентом нужных ему дополнительных опций.

Вывод

CleverControl дает возможность руководителям повысить эффективность труда команды и не допустить утечку конфиденциальной информации. Накопленные данные также помогают справляться с различными рабочими инцидентами и проблемами.

Касперский

Kaspersky Security 9.0 содержит модуль DLP для контроля сотрудников — Cloud Discovery. Модуль анализирует информацию на присутствие в ней личных данных, информации о банковских картах и финансах.

Функционал Cloud Discovery от Kaspersky

DLP-модуль Kaspersky выполняет следующие функции:

- Позволяет добавлять собственные слова и фразы, которые присутствуют в конфиденциальной информации.

- Проверяет всю информацию на наличие в ней персональных данных.

- Позволяет создавать цифровые отпечатки структурированной информации.

- Фиксирует использование развлекательных программ и ресурсов.

- Формирует отчет нецелевого использования рабочего времени для руководителя.

Программа записывает во внутренний журнал факты передачи такой информации — инциденты. Впоследствии это может пригодиться для расследования преступлений информационной безопасности.

Стоимость Kaspersky

Стоимость KES Cloud зависит от количества пользователей. Чтобы уточнить детали или приобрести лицензию, нужно обращаться к партнерам. Kaspersky дает возможность приобрести демоверсию на 30 дней.

Вывод о Kaspersky

Управлять всеми функциями KES Cloud можно с единой консоли. Чтобы приобрести DLP-систему, нужно купить антивирус Kaspersky. Программа защищает личные, юридические и финансовые данные, контролирует их безопасность. Для работы и управления модулем необходим доступ в интернет, локальное развертывание программы невозможно.

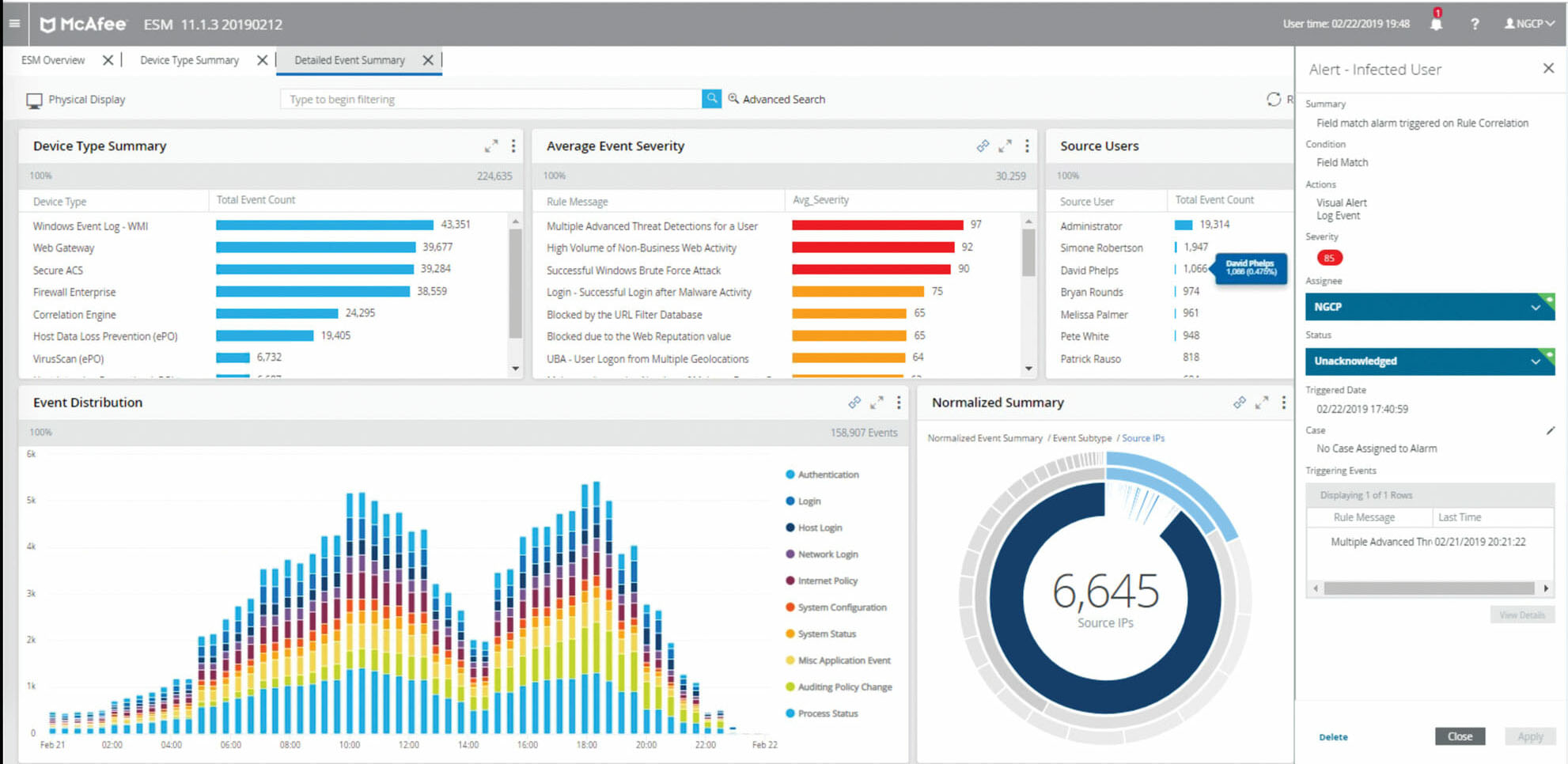

McAfee Enterprise Security Manager

Создатели ПО утверждают, что оно занимает лидирующие позиции по скорости и полноте обработки информации.

Эту систему можно развернуть как в облачных, так и в локальных сетях. Она подойдет организациям и предприятиям, которым необходимо обрабатывать крупные массивы данных.

Функционал

- Отслеживает работу внутренних служб Windows.

- Засекает угрозы и оповещает о них в режиме реального времени.

- Ведет мониторинг данных в локальных и облачных сетях.

- Собирает информацию о событиях, проводит ее кластеризацию и автоматически формирует отчеты.

Стоимость

Информации о ценах на официальном сайте нет. Новым клиентам предлагают 14-дневный бесплатный пробный период.

Вывод

Решение легко интегрируется без API со сторонним программным обеспечением. Это дает возможность использовать наиболее подходящее для организации ПО, что позволяет создавать корпоративные системы информационной безопасности.

В настоящее время в России приобрести McAfee Enterprise Security Manager возможно только через дистрибьюторов. Купить ПО непосредственно на официальном сайте нельзя.

Несмотря на различия в функционале, архитектуре и стоимости, все рассмотренные решения — опираются на единые принципы построения защиты. Именно эти принципы лежат в основе эффективного предотвращения утечек конфиденциальной информации.

Принцип работы DLP-систем

DLP-системы создают защитный цифровой «забор» вокруг компании и анализируют все исходящие и входящие данные. Под контроль попадает не только интернет-трафик, но и документы, которые сотрудники выносят на внешних носителях, распечатывают на принтере, пересылают через Bluetooth и т. д.

Чтобы предотвращать утечки, DLP-система оснащена механизмом определения уровня конфиденциальности документа из перехваченного трафика. Программа либо анализирует маркеры документа, либо проверяет содержимое.

Сегодня чаще используется второй вариант из-за его устойчивости к изменениям документов перед отправкой. Также анализ содержимого расширяет количество конфиденциальных файлов, доступных для программы.

В основе работы системы лежит принцип data-centric security, который предполагает контроль безопасности базы данных. В соответствии с этим принципом информацию подразделяют на следующие группы:

- Data-in-use. С данными работают пользователи: создают и редактируют документацию, медиа-контент.

- Data-at-rest. Информация хранится на компьютерах пользователей и в местах общего доступа.

- Data-in-motion. Это данные, которые передают информационные потоки: от транзакций до запросов «сервер-клиент».

Чтобы защитить информацию при внедрении DLP, выполняйте рекомендации разработчиков и используйте несколько блоков защиты. Результатом станет создание экономически выгодного защитного контура. Внедрять DLP следует в несколько этапов. О них расскажем ниже.

Задачи, которые решает DLP-система

DLP-системы подходят не только для защиты от атак злоумышленников и утечки информации, но и для контроля действий сотрудников.

Программы помогают:

- Проверять, как персонал использует рабочее время и расходует ресурсы организации.

- Отслеживать, как сотрудники общаются друг с другом. Так руководство предотвратит внутрикорпоративные «войны», которые вредят компании.

- Контролировать правомерность действий работников, например, исключить печать поддельных документов и т.д.

- Выявить сотрудников, которые в рабочее время рассылают резюме. Это позволит быстро найти им замену.

Многие фирмы считают перечисленные задачи важнее предотвращения утечек. Из-за этого появилось множество специализированных программ, которые также могут защитить компанию от потери данных. Однако эти продукты не могут быть полноценной заменой DLP-систем, поскольку у них нет механизма анализа перехваченного трафика. При использовании таких программ специалист по инфобезопасности вручную проверяет данные. Такой подход оправдан только в небольших компаниях, в которых работают до 10 человек. Однако есть сервисы, которые можно использовать на крупных предприятиях. Одна из таких программ — «ИНСАЙДЕР». Она подходит для решения основных и дополнительных задач инфобезопасности.

демодоступ

возможности ИНСАЙДЕР

Классификация DLP-систем

По ряду признаков все системы можно разделить на несколько классов. По способности перехвата конфиденциальной информации выделяют программы с активным и пассивным контролем действий. Системы из первой группы блокируют передаваемые данные, а программы второго подкласса не могут этого сделать. Системы с активным контролем действий эффективно защищают организацию от случайных утечек информации, но при этом иногда тормозят бизнес-процессы. Программы из второй группы предотвращают только систематические утечки. В то же время они не влияют на бизнес-процессы.

DLP-системы также классифицируют по сетевой архитектуре. Шлюзовые программы работают на промежуточных серверах, а хостовые используют агенты со станций сотрудников. Сегодня наиболее распространено сочетание шлюзовых и хостовых компонентов.

Перспективы и тренды DLP-систем

По мнению экспертов, главная тенденция на рынке информационной безопасности — переход «заплаточных» систем из компонентов от разных производителей к единым программным комплексам.

Причина состоит в универсальности комплексных интегрированных систем. Среди из преимуществ:

- Такие системы облегчают работу специалистов по инфобезопасности. Если при использовании программ нужно заботиться о совместимости различных компонентов, то применение единого комплекса исключает эту проблему.

- Интегрированные системы позволяют менять настройки для больших массивов клиентских станций.

- Единые комплексы облегчают перенос информации из одного компонента в другой.

Движение разработчиков по направлению. Если хотя бы один канал остается без контроля, утечка угрожает всей компании. Поэтому все больше организаций предпочитают интегрированные системы обеспечения безопасности.

Еще одна тенденция — плавный переход к модульной структуре, при которой заказчик сам выбирает необходимые ему компоненты. Как пример можно привести операционные системы с отключенной поддержкой внешних устройств. В таком случае не нужно доплачивать за их контроль.

В будущем на развитие DLP-сектора повлияет специфика отрасли. Эксперты ожидают появление спецверсий, которые адаптированы для банков, госучреждений и соответствуют запросам этих организаций.

Также развитие DLP-систем зависит от распространения рабочих ноутбуков и нетбуков. У лэптопов своя специфика, например, возможность похищения информации вместе с устройством. Из-за этого разработчики ищут новые подходы к защите компьютеров. Сегодня производители программных продуктов предлагают функции контроля портативных устройств с помощью DLP-систем.

Внедрение DLP-системы: этапы и порядок

Рассмотрим этапы внедрения ПО более подробно.

1 этап — подготовка

Чтобы подготовить компанию к установке DLP, начните с вводных операций:

- аудита защищенности информации;

- оценки рисков;

- создания схемы разграничения доступа к информации;

- урегулирования юридических нюансов.

Аудит позволит оценить степень защиты данных, найдет возможные каналы утечки информации и уязвимости в IT-экосистеме. Помощь в подготовке и внедрении системы окажет представитель компании-разработчика или фирма, которая производит DLP.

При анализе защиты информации необходимо:

- оценить уровень безопасности при работе с внутренней документацией;

- детально изучить технические ресурсы организации;

- создать перечень данных, которые относятся к категории ограниченного доступа;

- разработать правила разграничения доступа;

- изучить и описать порядок обработки, создания, передачи и хранения данных

На этапе внедрения экономически выгодной DLP оцените риски, обследуйте каналы утечки информации и создайте схему разграничения доступа. Если есть риск ущерба, организуйте защиту канала утечки данных.

Представитель фирмы-исполнителя детально описывает информационные потоки и способы обработки данных. Затем совместно с сотрудниками отдела ИБ компании он создает правила разграничения доступа. Их разрабатывают с учетом режима коммерческой тайны и регламента работы с конфиденциальными данными. Права получат пользователи системы в соответствии с занимаемой должностью.

Если в компании отсутствует ИБ-отдел, который занимается проблемами защиты, фирма-исполнитель согласовывает правила разграничения доступа с представителем этой организации. В процессе нужно учесть режим коммерческой тайны и порядок работы с конфиденциальными данными.

Обычно заказчики заранее не готовят описание бизнес-процессов. Поэтому на выполнение первого этапа внедрения DLP уходит много времени.

Первый этап завершается созданием перечня нормативной документации, без которой невозможно внедрить систему. Этот перечень содержит:

- возможные сценарии и каналы утечки данных;

- регламент разновидностей информации с ограниченным доступом;

- схемы потоков данных, доступ к которым ограничен;

- описание взаимодействия пользователей и технических элементов с данными, доступ к которым ограничен.

Благодаря нормативной документации вы поймете, как работают потоки информации и какие системы нужны для защиты от несанкционированного доступа и утечки.

При внедрении DLP необходимо соблюдать нормы законодательства. Недопустимо, чтобы контроль нарушал личные права пользователей: исключите действия, которые могут быть расценены как слежка. Предусмотрите механизм контроля администраторов системы.

Чтобы свести к минимуму недовольство сотрудников, включите в сведения о работе системы цели внедрения DLP. Руководитель имеет право защищать коммерческую тайну компании, а компьютеры, которые он предоставляет работникам — это собственность организации. Для защиты собственности можно применять любую систему.

2 этап — выбор DLP

Чтобы грамотно выбрать DLP, предварительно проанализируйте ценность данных, которые нуждаются в защите. Система должна быть экономически выгодна: стоимость ее внедрения не должна превышать вероятные финансовые потери от утечки данных.

Как только завершится первый шаг внедрения DLP, исполнителю станет ясно, какие функции должны быть у системы защиты. Сразу необходимо озвучить стоимость системы, установки, настройки, тестирования и техподдержки.

Если DLP, которую советует компания-разработчик, не соответствует бюджету компании, выберите упрощенные версии. Например, некоторые DLP не предусматривают контентный анализ и блокируют каналы передачи информации или имеют ограниченный набор опций для анализа.

3 этап — проектирование DLP

Архитектура технических каналов и информационных процессов будет понятна уже в конце первого этапа внедрения DLP-системы. При ее проектировании более детально обследуются каналы и инфраструктура, которые нуждаются в защите. Это позволяет минимизировать сбои при установке и эксплуатации системы.

Чтобы организовать схему взаимодействия модуля защиты и серверов, баз данных, прокси, в процессе установки DLP должны участвовать технические специалисты заказчика.

4 этап — установка и настройка DLP

Для настройки DLP единого алгоритма действий нет. Поддерживать работу системы необходимо на протяжении всего срока использования.

Установите DLP таким образом, чтобы можно было без проблем передавать права доступа одного сотрудника другому. Также создайте набор функций, которые позволят расширить систему технического обеспечения компании с сохранением целостности DLP.

Настройка системы позволит проверить работу и протестировать компоненты модуля защиты. В первую очередь оцените корректность обработки запросов сервера и принципы разграничения доступа.

Итоги: ИНСАЙДЕР как разумная альтернатива DLP

Эффективность DLP-систем зависит от потребностей вашей компании и контекстных условий. Установка и обслуживание в организации ПО, которое будет предотвращать утечки информации, требуют значительных денежных инвестиций.

Некоторые программы способны стать бюджетной альтернативой для полноценной DLP-системы или отличным дополнением к более экономичным сервисам. Они также подойдут для удаленных сотрудников. К их числу относится система мониторинга «ИНСАЙДЕР». Она способна контролировать действия персонала, автоматизировать учет рабочего времени, предотвращать инциденты, защищать интеллектуальную собственность и гарантировать информационную безопасность вашей компании.

презентацию

на почту